Apple, Inc., C-Net

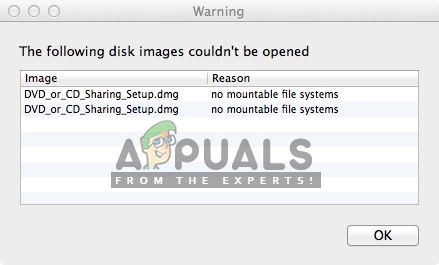

Habang ang macOS ay may reputasyon para sa paggana bilang isang ligtas na kapaligiran ng Unix, tila ang mga developer ng third-party ay maaaring gumamit ng teoretikal na code sa pag-sign API ng Apple upang linlangin ang mga serbisyo sa seguridad ng operating system. Ang mga tool na ito ay maaaring maling maniwala na ang naka-embed na nakakahamak na code ay pinirmahan ng Apple at samakatuwid ay ligtas na tumakbo anuman ang ginagawa nito.

Ang pag-sign sa code ay isang mahusay na paraan upang maalis ang hindi pinagkakatiwalaang code upang ang tanging proseso na tumatakbo sa isang system ay ang mga ligtas na naisakatuparan. Ang parehong macOS at iOS ay gumagamit ng mga lagda upang patunayan ang mga binary ng Mach-O pati na rin ang mga bundle ng application, ngunit tila ang mga eksperto nang mas maaga sa isang linggo ay nakakita ng isang paraan upang mapahina ang sistemang ito.

Ayon sa mga mananaliksik ng infosec, isang nakararaming karamihan ng mga produktong pangseguridad ay gumagamit ng isang maling paraan ng pagpapatunay ng mga lagda ng cryptographic, na nakikita nila ang potensyal na hindi naka-sign na code na nilagdaan ng Apple.

Mukhang ang sariling mga tool ng Apple, gayunpaman, ay ipinatupad nang maayos ang mga API. Ang pamamaraan upang pagsamantalahan ang kahinaan ay samakatuwid ay medyo kakaiba at umaasa ng hindi bababa sa bahagi sa kung paano gumagana ang taba mga binary.

Halimbawa, pinagsama ng isang mananaliksik sa seguridad ang isang lehitimong programa na nilagdaan ng Apple at ihalo ito sa isang binary na naipong i386 ngunit para sa mga seryeng x86_64 na serye ng mga Macintosh computer.

Samakatuwid ang isang magsasalakay ay kukuha ng isang lehitimong binary mula sa isang malinis na pag-install ng macOS at pagkatapos ay magdagdag ng isang bagay dito. Ang linya ng uri ng CPU sa bagong binary pagkatapos ay dapat itakda sa isang bagay na kakaiba at hindi wasto upang gawin itong mukhang hindi katutubong sa host chipset dahil ito ay magtuturo sa kernel na laktawan ang lehitimong code at simulang ipatupad ang di-makatwirang mga proseso na naidagdag sa paglaon sa linya.

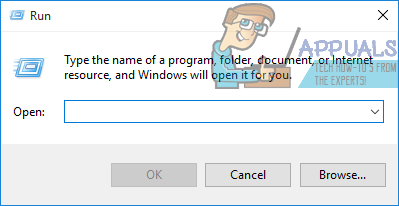

Gayunpaman, ang mga mismong inhinyero ng Apple ay hindi tinitingnan ang kahinaan tulad ng isang banta sa oras ng pagsulat na ito. Mangangailangan ito ng isang social engineering o pag-atake ng phishing upang pahintulutan ang mga gumagamit na mag-install ng isang pinagsamantalahan. Gayunpaman, isang bilang ng mga tagabuo ng third-party ang nag-isyu ng mga patch o plano na mag-isyu ng mga ito.

Ang mga gumagamit na gumagamit ng anumang apektadong mga tool sa seguridad ay hinihimok na mag-update kaagad kapag magagamit ang mga patch upang maiwasan ang mga problema sa hinaharap, kahit na wala pang kilalang paggamit ng pagsamantalang ito ang naganap.

Mga tag Seguridad ng Apple Mac OS