Ang teknolohiya ay patuloy na umuunlad upang protektahan ang data ng consumer. Ang isang pundasyong pagpapabuti ay ang pagpapatupad ng 2FA (Two-factor authentication). Ang paggamit ng 2FA ay upang harangan ang hindi awtorisadong pag-access sa mga online na account/serbisyo (kabilang ang mga serbisyong pinansyal tulad ng mga bangko).

Ang 2FA technique na ito ay nakabatay sa numero ng telepono ng consumer, at dapat ilagay ng consumer ang code o OTP na ipinadala sa kanyang numero ng telepono para mag-log in sa kinakailangang account/serbisyo. Habang umuunlad ang teknolohiya, gayundin ang mga scammer.

Pag-atake ng SIM Swap

Ang isa sa mga diskarte na kanilang binuo ay isang pag-atake ng SIM swap na tinatawag na SIM swap scam, port-out scam, SIM jacking, SIM hijacking, SIM Intercept attack, atbp.

Pagpapakilala ng isang SIM Swap Frauds/Attack

Ginagamit ng mga industriya ng telecom at I.T ang iyong Sim sa patunayan ang iba't ibang mga aksyon tulad ng pag-reset ng password sa isang website (bagama't hindi nilayon ang mga mobile na numero para sa paggamit na ito). Dahil sa kadahilanang ito, ang iyong Sim ay ang magic key sa marami (kung hindi lahat) mahahalagang serbisyo. Ang iyong mga bank account, email account, social media, at maging ang mga online na wallet (kabilang ang mga crypto wallet) ay nakatali sa iyong numero ng telepono.

Maging ang 2FA Ang pamamaraan ay binuo upang gamitin ang iyong SIM upang pahintulutan ang isang pag-login sa isang account o serbisyo sa pamamagitan ng paglalagay ng code na ipinadala sa iyo sa pamamagitan ng tawag o text message upang pangalagaan ka kahit na ang iyong mga kredensyal ay ninakaw.

Ngunit ang lakas ng pamamaraang ito ay bahagi rin ng kahinaan nito, dahil ang sinumang nagtataglay ng telepono o numero ng telepono ay makakakuha ng code. Kaya naman, ginawa ng mga scammer ang pag-atake ng pagpapalit ng SIM. Ang isang scammer ay maaaring hindi isang hacker o tech-savvy na may milyong dolyar na kagamitan, kailangan lang niya ng isang telepono at isang SIM card upang maisagawa ang kanyang masamang aksyon.

Sa pag-atake na ito, mga scammer kumuha ng numero ng telepono ng consumer sa kanilang SIM (pisikal o E-SIM) sa pamamagitan ng pagkumbinsi sa carrier ng consumer na sila ang aktwal na consumer at sa gayon ay lampasan ang 2FA, na nagbubukas ng mga pagkakataon para sa kanila. Ito ay maaaring ang pinakamasamang bangungot na maaaring harapin ng isang indibidwal dahil ang kanyang SIM ay halos nanakaw ngunit pisikal na naroroon sa consumer. Sa madaling salita, nangyayari ang pag-atake ng SIM swap kapag kinokontrol ng isang manloloko ang numero ng telepono ng biktima.

Ang katanyagan ng mga cryptocurrencies ay tumaas din ang dalas ng pag-atake ng SIM swap dahil ang mga pondong inilipat mula sa crypto wallet ng biktima ay mahirap ma-trace. Gayundin, may mga ulat ng data breaches sa cryptocurrency exchange, paglalagay ng data (lalo na ang mga numero ng telepono ng mga may-ari ng crypto) sa pagbebenta sa black market. Noong 2020, inaresto ng Interpol ang 10 manloloko na nagawang magnakaw ng higit sa 100 milyong USD sa mga cryptocurrencies sa pamamagitan ng paggamit ng mga pag-atake ng SIM swap.

SIM swap attack ay bahagi ng social engineering dahil dapat alam ng mga manloloko ang mga personal na detalye ng biktima at bahagi ng panloloko sa telekomunikasyon dahil dapat kumbinsihin (o suhulan) ng mga manloloko ang telecom rep na ibigay ang bagong SIM kasama ang numero ng telepono ng biktima. Ang pinakapangunahing layunin ng pag-atake ng SIM swap ay iwasan ang mga feature ng seguridad ng mga account batay sa mga mensahe o tawag.

Ang mga pag-atake sa pagpapalit ng SIM ay naging mga headline ng balita noong 2017, bagama't nangyari ang mga ito bago pa iyon. Sa UK lang, may naiulat na pagtaas sa mga pag-atake ng SIM swap na 400% mula 2015 hanggang 2020. Ang SIM swapping ay isang lehitimong proseso kung gagawin ng orihinal na tao ngunit magiging ilegal kung gagawin ng isang impostor.

Ginagamit din ang pagpapalit ng SIM upang paganahin ang naka-embed na SIM (E-SIM) sa telepono. Ang pag-atakeng ito ay (halos) mas nakamamatay sa isang tao bilang telepono, o hindi iiwan ng SIM ang kanyang mga kamay o lugar.

Mga Detalye na Kinakailangan ng Mga Scammer para Magsagawa ng SIM Swap Attack

Mga detalyeng kinakailangan sa pamamagitan ng muling pagbibigay ng SIM depende sa iyong bansa at ang operator, ngunit kadalasan, tina-target nila ang sumusunod na impormasyon:

- Araw ng kapanganakan

- Numero ng Social Security (SSN)

- Mga Social Media Account

- Pangalan ng Inang Dalaga

- Minsan, mga kopya ng govt IDs (para makabuo ng peke)

Ang karagdagang informasiyon maaaring magkaroon ang isang umaatake, mas maraming pagkakataon na magtagumpay siya sa kanyang masamang hangarin. Sa nabanggit na impormasyon sa mga kamay ng mga scammer, ang pag-atake ay maaaring maging napakapangwasak (pagkuha ng account, pagnanakaw ng pagkakakilanlan, pandaraya sa credit card, atbp.) na maaaring mabigo ang isang biktima na ganap na maibalik ang kanyang online na pagkakakilanlan.

Mga Paraang Ginamit ng mga Manloloko upang Pumili ng mga Biktima

Ang isang umaatake ay maaaring pumili ng mga biktima sa pamamagitan ng paggamit ng sumusunod na pamamaraan:

- Gamit ang Brute Force : Maraming manloloko ang maaaring gumamit lamang ng mga random na numero ng telepono o numero ng telepono sa isang serye upang piliin ang kanilang biktima. Gayundin, ang mga numero ng telepono na nakalantad sa isang paglabag sa data ay maaari ding ma-target.

- Pag-target ng Partikular na Indibidwal : Ito ang pangunahing mode kung saan pipiliin ng isang attacker ang isang bulnerableng biktima at may numero ng telepono ng biktima at iba pang mahalagang impormasyon/data tulad ng mga pinangangasiwaan ng social media. Iniulat na ang mga ninakaw na Instagram o mga gaming account (na may mabibigat na mga sumusunod) ay maaaring ibenta sa humigit-kumulang 40000 USD.

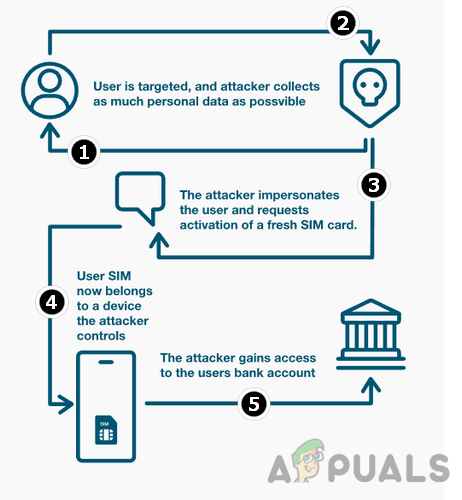

Mga Hakbang sa Pagsasagawa ng SIM Swap Attack

Ang mga pangkalahatang hakbang sa isang pag-atake sa pagpapalit ng SIM ay maaaring ilista bilang:

Mga Hakbang na Kasangkot sa Pag-atake ng SIM Swap

- Isang beses nang umaatake mga kandado a numero ng telepono para gawin ang kanyang SIM swap attack, gagawin niya paghahanap ang impormasyon ng posibleng biktima , kinakailangan na magpanggap bilang isang biktima sa isang telecom rep. Maaaring makuha niya ang mga detalyeng ito sa pamamagitan ng paggamit ng mga diskarte sa social engineering, mga email/mensahe sa phishing, pag-espiya sa iyo noong ginagamit mo ang iyong telepono, o pagbili ng mga detalye mula sa isang organisadong kriminal na raket (kung ang iyong data ay bahagi ng isang paglabag sa data). Pagkatapos magkaroon ng mga detalye ng biktima, maaaring magsimula ang ilang mga scammer palagiang mga tawag at mensahe sa isang posibleng biktima sa inisin mo siya sa isang antas kung saan ang target ay pinilit patayin ang kanyang telepono upang hindi siya makontak ng carrier kapag muling nag-isyu o nag-port out ng SIM.

- Pagkatapos ay gagawin niya contact ang operator ng telecom at magpanggap ang biktima.

- Ngayon gagawin niya manlinlang at kumbinsihin ang telecom rep sa paglipat ang numero ng telepono ng biktima sa a bagong SIM dahil ang lumang SIM ay nawala o ninakaw at maaaring gawin ang rep magbigay ng bagong SIM sa umaatake o ibigay ang numero ng telepono ng biktima sa isang SIM na pagmamay-ari ng umaatake, na nagpapanggap bilang biktima.

Sa ilang bansa, dapat kumbinsihin ng umaatake ang biktima na gumawa ng partikular na aksyon para pahintulutan ang SIM swap, hal., sa Nigeria at India, isang umaatake dapat kumbinsihin ang biktima sa pindutin ang 1 sa kanyang nakarehistrong numero sa pahintulutan ang pagpapalit ng SIM . Ang ilang mga manloloko ay maaaring gumamit ng isang tagaloob sa panig ng telecom operator upang makumpleto ang kanilang gawain (hindi gaanong karaniwan ngunit iniulat na mga insidente kung saan ang isang empleyado ay nakakakuha ng USD 100 para sa bawat ilegal na pagpapalit ng SIM).

Isang Scammer na Nagpanggap bilang Biktima sa isang Carrier Rep

- Kapag kontrolado na ng attacker ang SIM ng biktima (mawawalan ng koneksyon ang telepono ng biktima at hindi na siya makakatawag, makakagamit ng mobile data, o makakapagpadala ng mga mensahe), maaaring simulan ng attacker ang susunod na mga yugto ng pag-atake sa pamamagitan ng paggamit ng mga mensaheng OTP/2FA para mag-log in sa mga account ng biktima, nakawin ang kanyang impormasyon at personal na data.

Paggamit ng SIM Swap Attack ng mga Manloloko

Ang pag-atake ng SIM swap ay ang pangunahing hakbang ng panloloko. Kapag ang isang manloloko ay may kontrol sa numero ng telepono ng isang biktima, maaari niya itong gamitin para sa mga sumusunod (ngunit hindi limitado sa):

- Mga Account Takeover : Ito ang pinakakaraniwang paraan ng pag-atake ng SIM swap at ang pangunahing dahilan kung bakit maaaring mag-target ng biktima ang isang manloloko. Habang kinokontrol ng manloloko ang numero ng telepono, maaari siyang makatanggap ng 2FA o OTP na mga mensahe at mag-log in sa mga account/serbisyo ng biktima. Kabilang dito ang social media, gaming, mobile banking, online crypto wallet, o mga online store account. Maaari pa nga niyang baguhin ang mga kredensyal ng account (na ginagawang halos imposibleng mabawi) o tanggalin ang isang account at ang data nito.

- Panloloko sa Pagkakakilanlan : Kapag nakontrol ng isang manloloko ang numero ng telepono ng biktima, maaari siyang magpanggap bilang biktima sa mga SMS at social media app na magagamit para sa mga personal na pakinabang tulad ng paghingi sa mga kaibigan/pamilya ng biktima ng agarang pautang. Gayundin, kung mayroon ka ng iyong mga dokumento (tulad ng mga ID na isyu ng gobyerno) sa isang serbisyo sa cloud at maaaring mag-log in ang mga manloloko sa account na iyon, magagamit nila ang iyong mga dokumento upang magsagawa ng iba't ibang mga panloloko gamit ang iyong mga ID.

- Phishing : Kapag nakompromiso na ang numero ng iyong telepono, maaaring palawakin ng mga manloloko ang kanilang network ng mga pag-atake ng SIM swap sa pamamagitan ng pagpapadala ng malware sa iyong mga kaibigan/pamilya, at maaari silang maging susunod na biktima ng pag-atake ng SIM swap habang binubuksan nila ang mga link/mensahe na iyon mula sa manloloko, na iniisip na may ipinadala ka sa kanila.

- Panloloko sa Transaksyon : Maaaring gamitin ng umaatake ang e-wallet na iyon upang magsagawa ng iba't ibang uri ng mga pagbili tulad ng mga gift card, regalo, atbp. Kung ang numero ng iyong credit card ay naka-link sa alinman sa mga nakompromisong account na iyon, maaaring jackpot iyon para sa umaatake, na maaaring gumamit ng ito upang magsagawa ng iba't ibang mga aksyon tulad ng pamimili. Kung ang iyong bangko o institusyong pampinansyal ay nagpadala ng isang mensahe ng pag-verify o tumawag para sa pag-verify, ang umaatake ay magpapanggap na ikaw ay ibe-verify ang transaksyon, at ikaw ay magdaranas ng pagkalugi sa pananalapi.

- Panloloko ng CEO : Mahilig ang mga manloloko na magpanggap bilang mga tagapamahala o mga executive ng mga mapagkakatiwalaang kumpanya upang akitin ang mababang antas ng mga kawani sa panloloko, at kung makukuha nila ang numero ng telepono ng sinumang ganoong indibidwal, maaari nilang gamitin ang numerong iyon upang madaling magpanggap bilang CEO ng isang kumpanya at maaaring gumawa ng panloloko sa ibang mga empleyado ng kumpanyang iyon.

- Pang-blackmail : Walang indibidwal sa mundong ito ang perpekto at maaaring may ilang bagay/pangyayari na gustong itago ng isang indibidwal sa pamilya/kaibigan. Upang panatilihing pribado ang impormasyon/data ng biktima, maaaring i-blackmail ng isang scammer ang isang biktima. Gayundin, maaaring makipag-ugnayan sa iyo ang ilang mga scammer upang ibalik ang iyong data bilang kapalit ng ilang pera o iba pang benepisyo.

Ang tindi ng Attack

Upang malaman ang kalubhaan ng pag-atake, banggitin natin ang isang karanasang ibinahagi ng isang biktima :

“Ang buo ko digital na buhay ay nawasak sa isang oras pagkatapos ng pag-atake ng pagpapalit ng SIM. Una, kinuha ako ng scammer Google account at pagkatapos ay tinanggal ito. Pagkatapos, nag-log in sila sa akin Twitter account at nagsimulang mag-broadcast ng racist/homophobic na nilalaman.

Ang pinakamasama ay nakapasok sila sa akin Apple ID account, at malayuang binura ng mga scammer ang data ng ang aking MacBook , iPhone , at iPad . Wala akong anumang backup ng data, kaya nawala ang mga larawan/video ng buong buhay ng aking anak na babae, at nawala din ang mahahalagang dokumento/email.”

Mga Palatandaan ng Babala na Ikaw ay Nasa ilalim ng Pag-atake ng SIM Swap

Dahil maaaring naunawaan mo na ang ideya kung gaano nakakamatay ang pag-atake ng SIM swap, narito ngayon ang ilang babalang palatandaan na maaari mong mapansin kapag inaatake:

- Walang Serbisyo sa Network sa Telepono ng Biktima : Kung huminto ang iyong telepono sa pagtanggap ng mga signal mula sa mobile carrier, maaaring iyon ang unang senyales ng pag-atake ng SIM swap, dahil walang network outage para sa iba sa paligid.

- Hindi pamilyar na Aktibidad sa Mga Social Media Account : Kung may napansin kang hindi pangkaraniwang aktibidad sa iyong mga social media account (tulad ng pag-sign out sa mga social media app sa iyong smartphone) na hindi mo sinimulan, maaaring isa pa itong senyales na maaari kang maging biktima ng pag-atake ng SIM swap.

- Walang Access sa Financial o Bank Services : Ang isa pang senyales ng SIM swap scam ay maaaring mabigo kang makakuha ng access sa iyong pinansyal (tulad ng credit card) o mga serbisyo ng bangko kung ang iyong SIM na naka-link sa mga serbisyong ito ay napalitan ng isang manloloko.

- Mga abiso : Maaari kang magsimulang makakita ng mga notification sa iba't ibang apps na hindi mo pinasimulan, tulad ng isang notification ng isang transaksyon sa Cash App, na hindi mo pinahintulutan.

- Nagdadala ng Intimation : Kung mayroon kang carrier app na naka-install sa alinman sa iyong mga smartphone at ang app na iyon ay nagpapaalam sa iyo (o isang email na mensahe mula sa carrier ang nagsasabi sa iyo) na ang isang bagong SIM ay ibinigay para sa iyong numero ng telepono (hindi mo pinasimulan), iyon ay isang malinaw na senyales na nasa ilalim ka ng pag-atake ng SIM swap.

Mga Hakbang Kung Ikaw ay Inaatake

Kung isa ka sa mga hindi pinalad na dumaranas ng pag-atake ng SIM swap, dapat mong gawin ang mga aksyon na nakalista sa ibaba dahil ang oras ang susi dito:

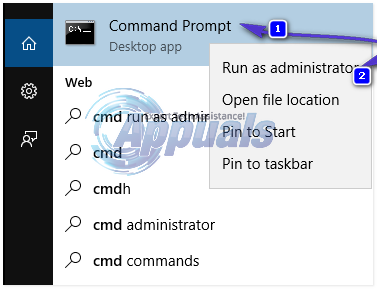

- Una, makipag-ugnayan sa iyong operator at kumuha ng bagong SIM ng iyong numero ng telepono o i-activate ang iyong numero ng telepono sa iyong kasalukuyang SIM upang ang numero ng iyong telepono ay ma-deactivate sa SIM na pagmamay-ari ng hacker.

- Makipag-ugnayan sa mga institusyong pinansyal (mga bangko, nagbigay ng credit card, atbp.) at i-block o baligtarin ang anumang mga transaksyon. Maraming institusyong pampinansyal ang nagdaragdag ng pagkaantala ng oras para sa isang hindi pangkaraniwang o kahina-hinalang transaksyon, at kung makikipag-ugnayan ka sa institusyon sa oras, maaari mong maibalik ang mga transaksyon ng mga manloloko. Kung may mga transaksyon na hindi mo pinasimulan, dalhin ang mga iyon sa paunawa ng iyong institusyong pinansyal. Tandaan na ang mga pagkakataong mabawi ang mga pagkalugi sa pananalapi ay pinakamaliit habang ang mga scammer ay naglilipat ng mga pondo sa mga account sa ibang bansa.

- I-reset ang mga password/PINS para sa anumang online na account at serbisyo. Kung maaari, ilipat ang gustong numero ng telepono ng account o mga serbisyo sa ibang numero ng telepono. Gayundin, kung maaari, ilipat ang pangunahing email ng iyong mga social media account sa isa pang email address.

- Kung ang iyong SSN (o anumang ibang govt issued ID) ay din ninakaw at ginagamit ng mga scammer, kaagad contact ang Pangangasiwa ng Social Security (o ang mga awtoridad na nagbigay ng mga ID).

- Ang ilang mga hacker ay maaaring subukang makipag-ugnayan sa iyo, at ang contact na iyon ay magiging masyadong mapang-akit dahil nasa kanila ang iyong sensitibong impormasyon ngunit hindi mahuhulog dito dahil ikaw ay maaring mangingikil o hindi alam na magiging bahagi ng isang mas malaking aktibidad sa pag-hack. Huwag makisali sa mga hacker ngunit dalhin iyon sa abiso ng mga ahensyang nagpapatupad ng batas.

- Ulat ang pag-atake ng SIM swap at pagkalugi na dinanas ng mga ahensyang nagpapatupad ng batas ng iyong bansa.

Mga Hakbang para Pigilan ang Mga Pag-atake ng SIM Swap

May kasabihan na ang pag-iwas ay mas mahusay kaysa sa pagalingin, at may ilang hakbang na maaari mong gawin upang mabawasan ang mga pagkakataon ng pag-atake ng SIM swap. Ngunit ang pag-iwas ay hindi responsibilidad ng isang entity, ibig sabihin, mga pamahalaan , mga operator ng telecom , mga institusyong pinansyal , at mga subscriber ng mobile phone .

Dapat kumilos ang lahat sa kani-kanilang mga domain upang pigilan ang pamamaraang ito ng scam, dahil ang kamangmangan sa alinman sa mga ito ay maaaring humantong sa isang matagumpay na pag-atake ng SIM swap. Ang isang puntong dapat tandaan ay kung ang isang tao ay inaatake nang isang beses, may mga pagkakataon ng mas maraming kasunod na (marahil ay awtomatiko) na pag-atake kung hindi siya gagawa ng aksyon upang maiwasan ang mga pag-atake.

Mga bansa dapat magbigkis sa mga operator ng telecom sa muling mag-isyu ng SIM na may wastong mga pag-verify, at kung may SIM swap attack, ang bansa pulis dapat kumilos sa maximum nito sa hulihin ang mga kriminal kasangkot. Kung hindi, a matagumpay na pag-atake ng pagpapalit ng SIM ay magiging isang moral booster para sa ibang mga kriminal .

Maraming mga bansa ang gumagawa ng mga batas at aksyon upang kontrahin ang pamamaraang ito ng scam (gumawa na ang FCC ng mga panuntunan sa bagay na ito). Mga operator ng telecom dapat gumawa ng mga pamamaraan upang maprotektahan ang kanilang mga customer mula sa mga pag-atake ng SIM swipe. Dapat tiyakin ng mga operator na ang kanilang ang mga empleyado ay hindi nahuhulog sa suhol iniaalok ng mga manloloko.

Kaugnay nito, gumawa na ang T-Mobile ng ilang mga protocol na dapat sundin ng mga empleyado nito bago mapalitan ang isang SIM, tulad ng pag-apruba mula sa dalawang empleyado ng T-Mobile, na dati ay nakatali sa pag-apruba ng isang manager; kahit na ito ay hindi palya, ito ay isang hakbang sa tamang direksyon.

Mga bangko maaaring gumamit ng isang API ng regulator ng bansa sa suriin kung mayroong a kamakailang pagpapalit ng SIM, at kung gayon, dapat limitahan ang online ng kliyente access para sa isang partikular na panahon o pisikal na pinahihintulutan ng kliyente ang swap. Gayundin, gamit pagpapatunay ng hardware ng isang Bangko ay dapat na kinakailangan upang maiwasan ang anumang pag-hack ng isang account ng kliyente.

Bilang isang customer , maaari mong gamitin ang mga sumusunod na pamamaraan upang protektahan ang iyong sarili mula sa isang pag-atake ng SIM swap o paulit-ulit na pag-atake (kung biktima na). Ang pangunahing layunin ng mga diskarteng ito ay upang sirain ang masamang ikot na maaaring harapin ng isang biktima kung siya ay inaatake sa pamamagitan ng paggamit ng SIM swap method.

Suriin ang Mga Regulasyon ng Iyong Bansa

Ang unang hakbang upang labanan ang mga pag-atake sa pagpapalit ng SIM ay dapat na suriin ang mga regulasyon ng iyong bansa at tingnan kung paano sinusunod ng iyong telecom operator ang mga regulasyon ng bansa.

Suriin ang Mga Pamamaraan ng Iyong Operator para Mag-isyu ng SIM

Subukang maunawaan nang maayos ang mga pamamaraan ng iyong mobile carrier para sa pag-isyu ng SIM, at kung nag-aalok ito ng anumang uri ng portal ng pamamahala ng account upang pamahalaan ang iyong SIM o i-lock ang numero ng iyong telepono sa isang partikular na SIM, kung gayon, maaari mo itong gamitin upang pangalagaan ang iyong sarili.

Kung ang iyong operator ay medyo mahina sa mga pamamaraan nito, maaari mong mai-port ang iyong numero sa isang mas secure na operator (kung maaari). Maging ang ilang operator ay nagbibigay ng espesyal na code na maaari mong i-dial mula sa iyong telepono upang iulat ang anumang insidente ng pagpapalit ng SIM.

Ang ilang mga operator ay maaaring mapadali gamit ang isang tampok na call-back. Gamit ang tampok na callback, sa tuwing makikipag-ugnayan ang operator ng mobile network para sa muling pag-isyu ng SIM card ng isang posibleng biktima, maaaring makipag-ugnayan ang operator sa posibleng biktima sa numero ng telepono na ibinigay ng indibidwal kapag nagse-set up ng feature na call back at tiyakin na kung siya ay lehitimong humihiling ng isang SIM re-issue.

Kung hindi, hindi maglalabas ng bagong SIM ang operator, at mabibigo ang pag-atake. Kaya, kung may feature na call-back ang iyong mobile carrier, gamitin ito para protektahan ang iyong sarili mula sa pag-atake ng SIM swap.

May time delay ang ilang operator (humigit-kumulang 72 oras) bago palitan ang SIM ng kliyente. Suriin kung ang iyong carrier ay may anumang naturang pasilidad. Kung gayon, i-activate ito sa iyong numero ng telepono para magkaroon ka ng time window bago magtagumpay ang isang scammer sa kanyang masamang intensyon.

Suriin ang Iyong Mga Pamamaraan sa Pinansyal o Pagbabangko

Ang ilang mga bangko (o mga institusyong pampinansyal) ay nag-aaplay ng mga diskarte upang pangalagaan ang kanilang mga customer laban sa pandaraya sa pananalapi sa pamamagitan ng paggamit ng mga pag-atake ng SIM swap. Ang isang ganoong pamamaraan ay ang paggamit ng mga regulator API ng bansa upang tingnan kung kamakailan lamang ay pinalitan ng isang kliyente ang kanyang SIM bago magsagawa ng mga transaksyon.

Kung gayon, lilimitahan ng bangko ang mga transaksyon ng kliyente para sa isang partikular na oras o kung pisikal na ibe-verify ng kliyente ang pagpapalit ng SIM sa sangay ng bangko. Ipinatupad ng UK, Australia, at maraming bansa sa Africa (tulad ng South Africa, Kenya, Mozambique, at Nigeria) ang nabanggit na pamamaraan. Kaya, tingnan kung ano ang pananggalang ng iyong bangko laban sa pag-atake ng SIM swap at sundin ang anumang mga alituntunin mula sa bangko upang maiwasan ang anumang pag-atake ng SIM swap.

Magtakda ng PIN o Password sa Iyong SIM o Account Management Portal ng Carrier

Ayon sa mga rekomendasyon ng FTC, mas mabuti para sa isang subscriber ng mobile network na mag-set up ng PIN o password sa kanyang SIM. Gayundin, upang maiwasan ang mga pagbabago sa numero ng telepono ng subscriber nang walang pahintulot ng subscriber, dapat i-lock ng subscriber ang kanyang numero ng telepono sa portal ng pamamahala ng carrier (kung available). Kung sinusuportahan ng iyong carrier ang alinman sa mga ito, tiyaking i-avail ang feature para maiwasan ang anumang sakuna sa hinaharap.

Iwasan ang Pagbabahagi ng Personal na Impormasyon

Ang pundasyon ng pag-atake ng SIM swipe ay ang personal na impormasyon ng biktima na kinakailangan ng mga mobile operator para sa muling pag-isyu o pag-port ng numero ng telepono sa isang bagong SIM. Kung ang personal na impormasyon ng isang biktima ay hindi magagamit sa isang umaatake, kung gayon ang mga pagkakataon ng pag-atake sa pamamagitan ng paggamit ng pamamaraan ng pagpapalit ng SIM ay mababawasan ngunit ang umaatake ay maaari pa ring bumili ng mga detalye ng isang biktima mula sa black online market, dahil ang data ng biktima ay bahagi ng isang data paglabag.

Kaya, para samantalahin, tiyaking hindi kailanman ibabahagi ang iyong personal na impormasyon sa mga tao sa telepono o online (kahit na may nagsasabing mahalaga ito). Ang isa pang pamamaraan na ginagamit ng mga manloloko ay ang pagtawag sa isang biktima mula sa isang numero na mukhang numero ng helpline ng mobile operator (o anumang departamento ng gobyerno tulad ng departamento ng kalusugan) at subukang kolektahin ang personal na impormasyon ng biktima.

Kaya, huwag ibahagi ang iyong personal na impormasyon sa telepono, kahit na sa mga taong nagsasabing sila ay mula sa helpline ng operator o mga ahensya ng gobyerno.

Iwasan ang Paggamit ng Parehong Numero ng Telepono para sa Mga Sensitibong Account

Ang pinakamahusay na kasanayan na magagamit ay ang paggamit ng iba't ibang numero ng telepono para sa iba't ibang serbisyo (na magiging pabigat para sa ilang tao) o isa pang diskarte na magagamit mo ay ang paggamit ng isang numero para sa mga social media account at pagkatapos ay isa pang numero ng telepono para sa iba pang mga serbisyo (tulad ng email, mga bangko, atbp.).

Lumayo sa Mentalidad na 'Ako ay Ligtas'

Kapag inatake ng mga manloloko ang isang numero sa pamamagitan ng paggamit ng brute force na paraan, bumaril sila sa ligaw nang hindi alam kung sino ang target, at iniisip na ligtas ako dahil hindi ako isang high-profile na indibidwal ay maaaring magdulot sa iyo ng iyong buong digital na buhay (maaari mong basahin muli ang severity of the Attack section) at maaaring magdulot din ng iba pang isyu.

Maaaring may ilang tao na maaaring mag-isip na wala tayong dapat itago, ngunit iyon ay isang pilay na palusot lamang dahil hindi nakakalimutan ng mga ganoong tao na isara ang kanilang mga pintuan ng bahay kapag lumabas ng bahay.

Gumamit ng Mga Numero ng Telepono sa Landline, eSIM, o Virtual na Numero ng Telepono

Sa tuwing kailangan mong gumamit ng numero ng telepono, palaging mas mainam na gumamit ng landline number dahil mapoprotektahan ka nito mula sa pag-atake ng SIM swap. Gayundin, kung kailangan mong ibahagi ang iyong numero ng telepono online, pumunta para sa isang landline na numero.

Higit pa rito, sa ilang bansa, maaaring protektahan ka ng mga eSIM laban sa isang pag-atake ng SIM swap kung ang eSIM ay ibibigay lamang pagkatapos ng pisikal na pag-verify ng kliyente sa franchise ng isang kumpanya. Kung kailangan mong gumamit ng numero ng mobile phone at ibahagi ito online, pumunta para sa isang virtual na numero tulad ng numero ng Google Voice o Google Fi.

Gumamit ng Iba't ibang Uri ng Paraan ng Pag-verify

Maraming mga serbisyo ang nag-aalok ng mga paraan ng pag-verify bukod sa SMS tulad ng Google na nag-aalok ng Google Authenticator upang makakuha ng mga code kapag nagla-log in sa Google o isang hardware key na inaalok ng YubiKey. Mas mainam na gamitin ang mga alternatibong ito upang makabuo ng login code (kapalit ng SMS o call-based na awtorisasyon), upang kung mawalan ka ng access sa iyong account, maaari ka pa ring makapag-log in gamit ang authenticator app.

Gumamit ng Password Manager

Ang paggamit ng karaniwan o katulad na mga password sa mga website ay isang malaking panganib sa seguridad. Mas mainam na gumamit ng malakas at natatanging password. Kung nakagawian mong gumamit ng karaniwan o katulad na mga password, maaari kang lumipat sa isang tagapamahala ng password upang maiwasan ang isang sakuna.

Lumayo sa Mga Kahina-hinalang Email o Mensahe

Kung nakakatanggap ka ng mga email o mensahe (kahit na mula sa mga malapit) na mukhang kahina-hinala, hindi mo dapat buksan ang mga email/mensahe na iyon o i-click ang anumang link sa anumang email/mensahe hanggang sa ikaw ay 100% sigurado na ligtas ang link dahil gumagamit ang mga scammer ng kahina-hinala. mga email o mensahe, o mga link sa mga ito upang mangolekta ng impormasyon tungkol sa isang posibleng biktima at pagkatapos ay ipagpatuloy ang pag-atake ng SIM swap.

Gayundin, huwag na huwag mag-download ng attachment sa iyong system/device hanggang sa ganap kang kumpiyansa na ang attachment ay lehitimo. Ang mga scammer ay kadalasang gumagamit ng mga ito habang pinapanatili ang iyong mga interes (mula sa iyong social media account) sa kanilang pananaw, kaya't huwag mahulog dito.

Gumamit ng Single Use Credit/Debit Cards

Maaari kang gumamit ng mga online na serbisyo (hal., Privacy o Blur) para makakuha ng single-use credit/debit card o rechargeable credit/debit card para maiwasang gamitin ang iyong orihinal na single credit/debit card online para maiwasan ang anumang pinsalang maaaring mangyari kung ang iyong orihinal na credit card ang impormasyon ay ninakaw ng mga scammer sa pamamagitan ng paggamit ng SIM swap attack.

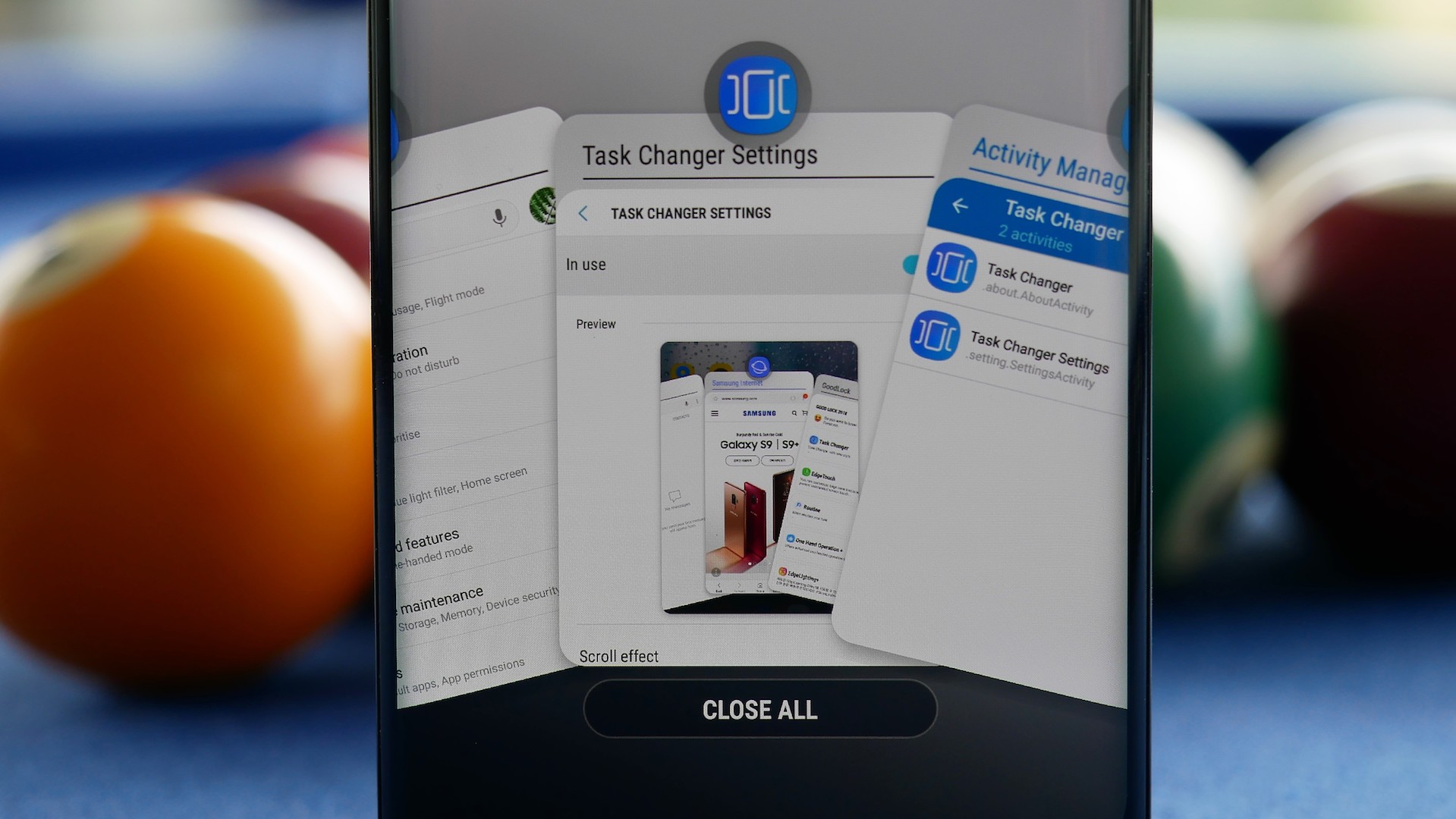

Gumamit ng Bio-metric o Hardware Key Authorization

Parami nang parami ang mga serbisyong lumilipat sa bio-metric na awtorisasyon. Kung sinusuportahan ng iyong mga account o serbisyo ang bio-metric na awtorisasyon, mas mainam na lumipat sa mga serbisyong iyon upang maiwasan ang mga pagpapalit ng SIM o mga pagtatangka sa pag-hack. Kung hindi ka komportable sa paggamit ng biometrics, maaari mong gamitin ang pahintulot ng hardware key (tulad ng YubiKey).

Gumamit ng Biometric Authorization

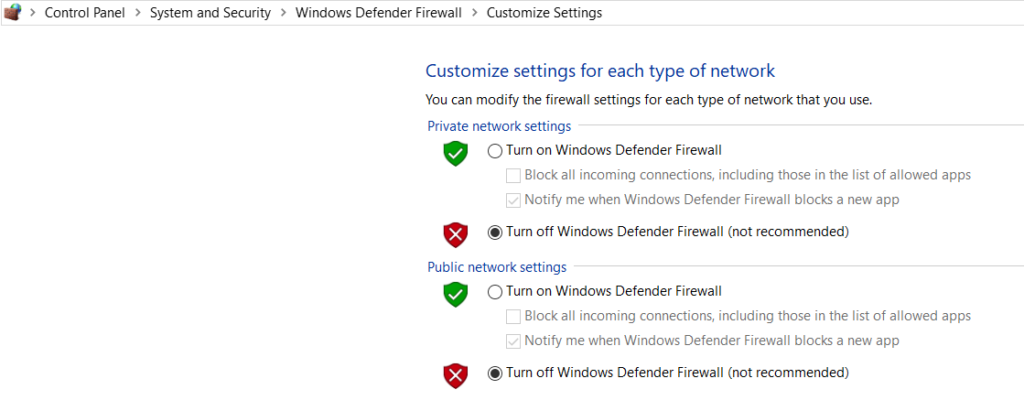

Gumamit ng Up-to-Date Security Tools sa Iyong Mga Device

Ang web ay hindi ligtas, at ang isang tao ay dapat gumamit ng mga tool sa seguridad (tulad ng antivirus, firewall, ad o mga pop-up blocker, atbp.) upang panatilihing ligtas ang kanyang data at impormasyon, lalo na mula sa isang pag-atake sa phishing upang makalikom ng kinakailangang impormasyon upang magpatuloy. isang pag-atake ng pagpapalit ng SIM. Mag-ingat sa mga pop-up ng browser na iyon o gumamit ng ad/pop-up blocker.

Huwag kailanman Magbahagi ng mga OTP, 2FA Code, o Gumawa ng Aksyon na Hindi Mo Naiintindihan.

Susubukan ng mga scammer na gumamit ng iba't ibang mga diskarte upang maakit ang mga posibleng biktima. Sinusubukan nilang kumuha ng mga OTP at 2FA code mula sa iyo upang makuha ang iyong personal na impormasyon. Gayundin, kung hihilingin sa iyo ng isang tao na pindutin ang isang partikular na key ng numero o magsagawa ng isang aksyon sa iyong telepono, huwag gawin iyon dahil maaaring pinahihintulutan mo ang isang kahilingan sa pagpapalit ng SIM dahil hinihiling sa iyo ng maraming operator na pindutin ang isang partikular na key (tulad ng 1 sa India) para pahintulutan ang pagpapatakbo ng SIM swap.

Kaya iyan, mahal na mga mambabasa; sinubukan namin ang lahat ng aming makakaya upang talakayin ang paksa at umaasa kaming lahat kayo ay magiging ligtas mula sa isang pag-atake ng SIM swap.