Oracle Fusion Middleware WebLogic Server. eSolusyon

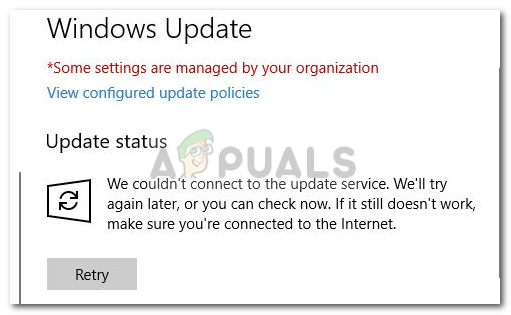

Ang Oracle Critical Patch Update ay inilabas sa buwan na ito upang pagaanin ang maramihang mga kahinaan sa seguridad, ngunit ang mga hindi na-update ang kanilang mga system sa kritikal na pag-update na ito ay ganap na inaatake ng mga hacker na sadyang target ang lahat ng mga hindi na-update na system. Isang malayuan na mapagsamantalang kahinaan na may label CVE-2018-2893 sa mga pangunahing bahagi ng WLS ay nasa gitna ng kung ano ang sinusulit ng mga hacker sa Oracle WebLogic Fusion Middleware. Ang mga apektadong bersyon ay may kasamang 10.3.6.0, 12.1.3.0, 12.2.1.2 at 12.2.1.3. Ang kahinaan ay na-marka ng 9.8 sa CVSS 3.0 sukat na nagsasaad ng pinakamataas na pagiging kritikal at peligro ng pagsasamantala.

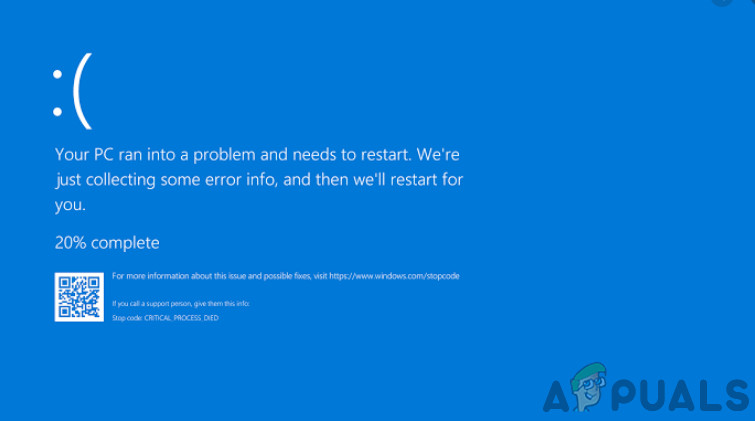

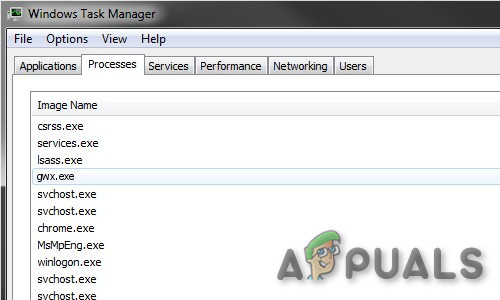

Ang kahinaan ay sama-sama na pinag-aralan ng limang mga nilalang bago sinuri ng mga developer sa Oracle. Ang limang mananaliksik na ito ay 0c0c0f, Badcode ng Knownsec 404 Team, Liao Xinxi ng NSFOCUS Security Team, Lilei ng Venustech ADLab, at Xu Yuanzhen ng Alibaba Cloud Security Team. Iniulat ng mga mananaliksik na ang kahinaan na ito ay nagpapahintulot sa isang hindi napatunayan na nakakahamak na umaatake upang makakuha ng access sa network sa pamamagitan ng T3 na proteksyon nang hindi nangangailangan ng isang password. Ito naman ang nakompromiso ang seguridad ng Oracle WebLogic Server nang buo. Nagtatagos pa, ang isang hacker ay maaaring magkaroon ng ganap na kontrol sa server, isama ang malware, magnakaw ng impormasyon, at ikompromiso ang network sa pamamagitan ng rutang ito.

Maraming patunay ng konsepto ay nagmula para sa kahinaan na ito at marami ang tinanggal mula sa internet sa kanilang pag-uudyok at inspirasyon ng mga pagtatangka ng mga hacker na samantalahin ang kahinaan sa pagiging totoo. Ang unang nasabing pagsasamantala ay ilang araw lamang ang nakalilipas noong 21stng Hulyo. Simula noon, maraming mga gumagamit ang nagbahagi ng patunay ng konsepto sa online upang maikalat ang kamalayan ngunit kumalat lamang ito sa mas nakakahamak na mga hacker na inangkop ito upang magsumikap ng kanilang sariling mga pagtatangka. Ang bilang ng mga pagsasamantalang sinusunod ay patuloy na nadagdagan sa huling mga araw. Dalawang partikular na pangkat ang natagpuan upang pagsamantalahan ang kahinaan na ito sa isang malaki at awtomatikong sukat ng mga mananaliksik sa seguridad sa ISC NG WALANG at Qihoo 360 Netlab . Ang dalawang pangkat na ito ay pinag-aaralan at ang kanilang mga pag-atake ay napapalooban hangga't maaari.

Ang mga tagabuo sa Oracle ay hinihimok ang mga tagapangasiwa ng server na ilapat ang pinakabagong pag-update ng patch, lalo na ang partikular na patch na nauugnay sa kahinaan ng CVE-2018-2893 dahil mukhang walang ibang paraan upang mapagaan ang mga matitinding pag-atake na ito kaysa i-patch ang depekto sa seguridad sa pamamagitan ng pag-update.