Mayroon bang hindi pa naririnig ang Paglabag sa Equifax ? Ito ang pinakamalaking paglabag sa data noong 2017 na nakakita ng 146 milyong mga account ng gumagamit na nakompromiso. Kumusta naman ang pag-atake sa 2018 Aadhar , portal ng gobyerno ng India para sa pagtatago ng impormasyon ng mga residente nito. Ang sistema ay na-hack at nailantad ang 1.1 bilyong data ng gumagamit. At ngayon ilang buwan lamang ang nakakaraan Toyota's ang tanggapan ng benta sa Japan ay na-hack at ang data ng gumagamit para sa 3.1 milyong mga kliyente ay nakalantad. Ito ay ilan lamang sa mga pangunahing paglabag na naganap sa huling tatlong taon. At nakababahala ito sapagkat tila lumalala habang lumilipas ang oras. Ang mga Cybercriminals ay nakakakuha ng higit na matalino at nagmumula sa mga bagong pamamaraan upang makakuha ng pag-access sa mga network at ma-access ang data ng gumagamit. Nasa digital age tayo at ang data ay ginto.

Ngunit kung ano ang higit na nag-aalala ay ang ilang mga organisasyon ay hindi tinutugunan ang isyu sa seryosong nararapat. Malinaw, ang mga lumang pamamaraan ay hindi gumagana. Mayroon kang isang firewall? Mabuti para sa iyo Ngunit tingnan natin kung paano ka protektahan ng firewall laban sa mga pag-atake ng tagaloob.

Insider Threats - Ang Bagong Malaking Banta

Mga Istatistika ng Cyber Security

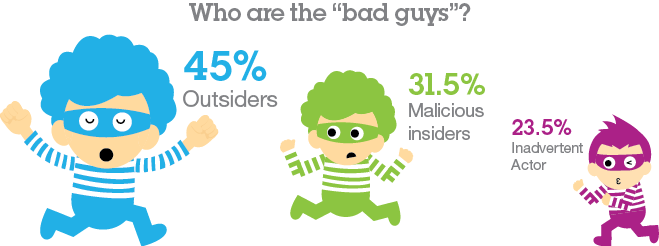

Kung ikukumpara sa nakaraang taon, ang bilang ng mga pag-atake na nagmula sa loob ng Network ay makabuluhang tumaas. At ang katotohanan na ang mga negosyo ay nakakakontrata ngayon ng trabaho sa mga tagalabas na alinman sa pagtatrabaho nang malayuan o mula sa loob ng samahan ay hindi nagawa ng malaki upang matulungan ang kaso. Hindi man sabihing pinapayagan ang mga empleyado na gumamit ng mga personal na computer para sa mga trabaho na nauugnay sa trabaho.

Ang nakakahamak at tiwaling mga empleyado ay nagkakaroon ng mas malaking porsyento ng mga pag-atake ng tagaloob ngunit kung minsan ay hindi rin sinasadya. Ang mga empleyado, kasosyo, o labas ng mga kontratista na nagkakamali na nag-iiwan ng mahina sa iyong Network. At tulad ng naisip mo, ang mga banta ng tagaloob ay mas mapanganib kaysa sa panlabas na pag-atake. Ang dahilan dito ay naipatay ng isang tao na may mahusay na kaalaman tungkol sa iyong Network. Ang umaatake ay may gumaganang kaalaman sa iyong kapaligiran sa network at mga patakaran at sa gayon ang kanilang mga pag-atake ay mas nai-target na dahil dito na humahantong sa mas maraming pinsala. Gayundin sa karamihan ng mga kaso, ang isang banta ng tagaloob ay magtatagal upang makita kaysa sa panlabas na pag-atake.

Bukod dito, ang pinakamasamang bagay tungkol sa mga pag-atake na ito ay hindi kahit na ang agarang pagkawala na nagreresulta mula sa pagkagambala ng mga serbisyo. Ito ang pinsala sa reputasyon ng iyong tatak. Ang mga pag-atake sa cyber at mga paglabag sa data ay madalas na nagtagumpay sa pamamagitan ng pagbaba ng mga presyo ng pagbabahagi at isang pag-alis ng iyong mga kliyente.

Kaya, kung may isang bagay na malinaw na kakailanganin mo ng higit sa isang firewall, isang proxy o isang software ng proteksyon ng virus upang mapanatiling ganap na ligtas ang iyong network. At ang pangangailangan na ito ang bumubuo sa batayan ng post na ito. Sundin kasama ang pagha-highlight ko sa 5 pinakamahusay na software ng pagsubaybay sa banta upang ma-secure ang iyong buong imprastraktura ng IT. Ang isang IT Threat Monitor ay iniuugnay ang mga pag-atake sa iba't ibang mga parameter tulad ng mga IP address, URL, pati na rin ang mga detalye ng file at application. Ang resulta ay magkakaroon ka ng access sa karagdagang impormasyon tungkol sa insidente sa seguridad tulad ng kung saan at paano ito naisagawa. Ngunit bago ito, tingnan natin ang apat na iba pang mga paraan upang mapahusay mo ang iyong seguridad sa network.

Karagdagang Mga Paraan upang Pagandahin ang Seguridad ng IT

Pagsubaybay sa Aktibidad ng Database

Ang unang bagay na mai-target ng isang magsasalakay ay ang database dahil doon mo naroon ang lahat ng data ng kumpanya. Kaya makatuwiran na mayroon kang isang nakalaang Database Monitor. Ila-log nito ang lahat ng mga transaksyong isinagawa sa database at makakatulong sa iyo na makita ang mga kahina-hinalang aktibidad na mayroong mga katangian ng isang banta.

Pagsusuri sa Daloy ng Network

Ang konsepto na ito ay nagsasangkot ng pagsusuri ng mga packet ng data na ipinapadala sa pagitan ng iba't ibang mga bahagi sa iyong network. Mahusay na paraan upang matiyak na walang mga pusong server na naka-set up sa loob ng iyong imprastraktura sa IT upang mag-siphon ng impormasyon at ipadala ito sa labas ng network.

Pamamahala sa Mga Karapatan sa Pag-access

Ang bawat organisasyon ay kailangang magkaroon ng isang malinaw na patnubay sa kung sino ang maaaring tumingin at ma-access ang iba't ibang mga mapagkukunan ng system. Sa ganitong paraan maaari mong limitahan ang pag-access sa sensitibong data ng organisasyon sa mga kinakailangang tao lamang. Hindi ka papayagan ng isang Access Rights Manager na i-edit ang mga karapatan sa pahintulot ng mga gumagamit sa iyong network ngunit papayagan ka ring makita kung sino, saan at kailan mai-access ang data.

Nagpaputi

Ito ay isang konsepto kung saan ang awtorisadong software lamang ang maaaring maisagawa sa loob ng mga node sa iyong network. Ngayon, ang anumang iba pang programa na sumusubok na mag-access sa iyong network ay mai-block at aabisuhan ka kaagad. Pagkatapos ay muli mayroong isang downside sa pamamaraang ito. Walang malinaw na paraan ng pagtukoy kung ano ang kwalipikado ng isang software bilang isang banta sa seguridad kaya maaaring kailanganin mong magtrabaho nang medyo mahirap na magkaroon ng mga profile sa peligro.

At ngayon sa aming pangunahing paksa. Ang 5 Pinakamahusay na Mga Monitor ng Banta sa IT Network. Paumanhin, medyo lumubog ako ngunit naisip kong magtayo muna kami ng isang matibay na pundasyon. Ang mga tool na tatalakayin ko ngayon ay semento lahat upang makumpleto ang kuta na pumapalibot sa iyong kapaligiran sa IT.

1. Monitor ng Banta ng Solar

Subukan Ngayon

Subukan Ngayon Kahit ba ito ay isang sorpresa? Ang SolarWinds ay isa sa mga pangalan na palagi kang nasisiguro na hindi mabibigo. Duda ako mayroong anumang system admin na hindi gumamit ng isang produkto ng SolarWinds sa ilang mga punto sa kanilang karera. At kung wala ka maaaring oras na iyong binago mo iyon. Ipinakikilala ko sa iyo ang SolarWinds Threat Monitor.

Pinapayagan ka ng mga tool na ito na subaybayan ang iyong Network at tumugon sa mga banta sa seguridad sa halos real-time. At para sa isang kagamitang mayaman sa tampok, mapahanga ka ng kung gaano ito kadali gamitin. Kakailanganin lamang ng kaunting sandali upang makumpleto ang pag-install at pag-setup at pagkatapos ay handa ka na upang simulan ang pagsubaybay. Ang SolarWinds Threat Monitor ay maaaring magamit upang maprotektahan ang mga on-premise na aparato, naka-host na mga sentro ng data, at mga pampublikong kapaligiran sa ulap tulad ng Azure, o AWS. Perpekto ito para sa daluyan hanggang sa malalaking mga organisasyon na may malaking posibilidad ng paglago dahil sa kakayahang sumukat. At salamat sa mga kakayahan nitong multi-nangungupahan at puting-label na ito monitor ng banta ay magiging isang mahusay na pagpipilian din para sa Mga Managed Security Service Provider.

SolarWinds Threat Monitor

Dahil sa likas na likas na katangian ng mga pag-atake sa cyber, kritikal na ang database ng intelligence ng banta sa cyber ay palaging napapanahon. Sa ganitong paraan tumayo ka ng isang mas mahusay na pagkakataon na makaligtas sa mga bagong paraan ng pag-atake. Gumagamit ang SolarWinds Threat Monitor ng maraming mga mapagkukunan tulad ng mga database ng reputasyon ng IP at Domain upang mapanatili ang mga database nito hanggang ngayon.

Mayroon din itong pinagsamang Security Information and Event Manager (SIEM) na tumatanggap ng data ng log mula sa maraming bahagi sa iyong Network at pinag-aaralan ang data para sa mga banta. Ang tool na ito ay tumatagal ng isang deretso na diskarte sa pagtuklas ng banta nito upang hindi mo mag-aksaya ng oras sa pagtingin sa mga log upang makilala ang mga problema. Nakakamit ito sa pamamagitan ng paghahambing ng mga troso laban sa maraming mapagkukunan ng intelligence intelligence upang makahanap ng mga pattern na nagpapahiwatig ng mga potensyal na banta.

Ang SolarWinds Threat Monitor ay maaaring mag-imbak ng na-normalize at hilaw na data ng log sa loob ng isang taon. Magiging kapaki-pakinabang ito kapag nais mong ihambing ang mga nakaraang kaganapan sa mga kasalukuyang kaganapan. Pagkatapos ay may mga sandaling iyon pagkatapos ng isang insidente sa seguridad kung kailangan mong ayusin ang mga troso upang makilala ang mga kahinaan sa iyong network. Nagbibigay sa iyo ang tool na ito ng isang madaling paraan upang ma-filter ang data upang hindi ka dumaan sa bawat solong log.

Sistema ng Alerto ng Monitor ng SolarWinds Threat

Ang isa pang cool na tampok ay ang awtomatikong tugon at pag-aayos ng mga banta. Maliban sa pag-save sa iyo ng pagsisikap, magiging epektibo din ito para sa mga sandaling iyon na wala ka sa posisyon na tumugon kaagad sa mga banta. Siyempre, inaasahan na ang isang monitor ng banta ay magkakaroon ng isang sistema ng alerto ngunit ang system sa pagbabantay na ito ng banta ay mas advanced dahil pinagsasama nito ang mga multi-kundisyon at cross-correlated na mga alarma sa Active Response Engine upang alertuhan ka sa anumang makabuluhang mga kaganapan. Ang mga kundisyon ng pag-trigger ay maaaring manu-manong na-configure.

2. Digital Guardian

Subukan Ngayon

Subukan Ngayon Ang Digital Guardian ay isang komprehensibong solusyon sa seguridad ng data na sinusubaybayan ang iyong network mula sa dulo hanggang dulo upang makilala at itigil ang mga posibleng paglabag at pag-filter ng data. Pinapayagan kang makita ang bawat transaksyon na isinasagawa sa data kasama ang mga detalye ng gumagamit na nag-a-access sa data.

Kinokolekta ng Digital Guardian ang impormasyon mula sa iba't ibang larangan ng data, mga endpoint agent, at iba pang mga teknolohiya ng seguridad na pinag-aaralan ang data at sinusubukang magtaguyod ng mga pattern na maaaring magpahiwatig ng mga potensyal na banta. Aabisuhan ka nito sa gayon maaari mong gawin ang kinakailangang mga pagkilos sa pag-aayos. Nagagawa ng tool na ito ang higit pang mga pananaw sa mga banta sa pamamagitan ng pagsasama ng mga IP address, URL, at mga detalye ng file at application na humahantong sa mas tumpak na pagtuklas ng banta.

Digital Guardian

Hindi lamang sinusubaybayan ng tool na ito ang mga panlabas na banta ngunit pati na rin ang panloob na pag-atake na tina-target ang iyong intelektuwal na pag-aari at sensitibong data. Ito ay kahanay sa iba't ibang mga regulasyon sa seguridad kaya bilang default, tumutulong ang Digital Guardian na patunayan ang pagsunod.

Ang monitor ng banta na ito ay ang tanging platform na nag-aalok ng Data Loss Prevention (DLP) kasama ang Endpoint Detection and Response (EDR). Ang paraan ng paggana nito ay naitala ng end-point agent ang lahat ng mga kaganapan sa system, gumagamit, at data sa at labas ng network. Pagkatapos ay naka-configure ito upang harangan ang anumang kahina-hinalang aktibidad bago ka mawalan ng data. Kaya't kahit na napalampas mo ang pahinga sa iyong system, nakasisiguro ka na hindi lalabas ang data.

Ang Digital Guardian ay ipinatupad sa cloud na nangangahulugang mas kaunting mapagkukunan ng system ang ginagamit. Ang mga sensor ng network at endpoint agents ay nag-stream ng data sa isang workspace na naaprubahan ng analyst ng seguridad na kumpleto sa analytics at Pag-uulat ng mga monitor ng cloud na makakatulong upang mabawasan ang mga maling alarm at mag-filter sa pamamagitan ng maraming mga anomalya upang matukoy kung aling nangangailangan ng iyong pansin.

3. Zeek Network Security Monitor

Subukan Ngayon

Subukan Ngayon Ang Zeek ay isang open-source monitoring tool na dating kilala bilang Bro Network Monitor. Kinokolekta ng tool ang data mula sa mga kumplikado, mataas na throughput network at ginagamit ang data bilang security intelligence.

Ang Zeek ay isang wika rin sa pag-program ng sarili nitong at maaari mo itong gamitin upang lumikha ng mga pasadyang script na magbibigay-daan sa iyo upang mangolekta ng data ng pasadyang network o i-automate ang pagsubaybay at pagkilala sa mga banta. Ang ilang mga pasadyang tungkulin na maaari mong gampanan ay nagsasama ng pagkilala ng hindi tugma na mga sertipiko ng SSL o ang paggamit ng kahina-hinalang software.

Sa downside, hindi ka bibigyan ni Zeek ng access sa data mula sa iyong mga endpoint ng network. Para dito, kakailanganin mo ang pagsasama sa isang tool na SIEM. Ngunit ito rin ay isang mabuting bagay sapagkat, sa ilang mga pagkakataon, ang napakalaking dami ng data na nakolekta ng SIEMS ay maaaring maging napakalaki na humahantong sa maraming maling alerto. Sa halip, gumagamit si Zeek ng data ng network na mas maaasahang mapagkukunan ng katotohanan.

Zeek Network Security Monitor

Ngunit sa halip na umasa lamang sa data ng NetFlow o PCAP network, nakatuon si Zeek sa mayaman, organisado at madaling mahahanap na data na nagbibigay ng tunay na pananaw sa iyong seguridad sa network. Kumukuha ito ng higit sa 400 mga patlang ng data mula sa iyong network at pinag-aaralan ang data upang makabuo ng naaaksyunang data.

Ang kakayahang magtalaga ng natatanging mga ID ng koneksyon ay isang kapaki-pakinabang na tampok na makakatulong sa iyo na makita ang lahat ng aktibidad ng protocol para sa isang koneksyon sa TCP. Ang data mula sa iba't ibang mga file ng log ay naka-stamp din at na-synchronize. Samakatuwid, depende sa oras na nakatanggap ka ng isang alerto sa pagbabanta, maaari mong suriin ang mga tala ng data para sa paligid ng parehong oras upang mabilis na matukoy ang mapagkukunan ng problema.

Ngunit tulad ng lahat ng bukas na software ng mapagkukunan, ang pinakamalaking hamon ng paggamit ng open source software ay ang pagse-set up nito. Hahawakan mo ang lahat ng mga pagsasaayos kasama ang pagsasama ng Zeek sa iba pang mga programa sa seguridad sa iyong Network. At marami ang kadalasang isinasaalang-alang ang labis na gawaing ito.

4. Monitor ng Security ng Oxen Network

Subukan Ngayon

Subukan Ngayon Ang Oxen ay isa pang software na inirerekumenda ko para sa pagsubaybay sa iyong Network para sa mga banta sa seguridad, kahinaan, at kahina-hinalang mga aktibidad. At ang pangunahing dahilan para dito ay patuloy na gumaganap ng isang awtomatikong pagsusuri ng mga potensyal na banta sa real time. Nangangahulugan ito na tuwing mayroong isang kritikal na insidente sa seguridad, magkakaroon ka ng sapat na oras upang kumilos dito bago ito lumaki. Nangangahulugan din ito na ito ay magiging isang mahusay na tool upang makita at maglaman ng mga pagbabanta na zero-day.

Monitor ng Security ng Oxen Network

Ang tool na ito ay tumutulong din sa pagsunod sa pamamagitan ng paglikha ng mga ulat sa posisyon ng seguridad ng network, mga paglabag sa data, at kahinaan.

Alam mo bang sa bawat solong araw mayroong isang bagong banta sa seguridad na hindi mo malalaman na mayroon? Ang iyong monitor ng banta ay na-neutralize ito at nagpapatuloy sa negosyo tulad ng dati. Ang oxen ay medyo kakaiba. Nakukuha nito ang mga banta at ipapaalam sa iyo na mayroon sila upang maaari mong higpitan ang iyong mga lubid sa seguridad.

5. Argos Threat Intelligence ng Cyberprint

Subukan Ngayon

Subukan Ngayon Ang isa pang mahusay na tool upang palakasin ang iyong teknolohiya sa seguridad na nakabatay sa perimeter ay ang Argos Threat Intelligence. Pinagsasama nito ang iyong kadalubhasaan sa kanilang teknolohiya upang paganahin kang makolekta ang tukoy at naaaksyong katalinuhan. Tutulungan ka ng data ng seguridad na ito na makilala ang mga insidente ng real-time na naka-target na pag-atake, paglabas ng data at mga nakaw na pagkakakilanlan na maaaring ikompromiso ang iyong samahan.

Argos Threat Intelligence

Kinikilala ng Argos ang mga aktor ng banta na tina-target ka sa real time at nagbibigay ng nauugnay na data tungkol sa mga ito. Ito ay may isang malakas na database ng tungkol sa 10,000 mga banta aktor upang gumana. Bilang karagdagan, gumagamit ito ng daan-daang mga mapagkukunan kabilang ang IRC, Darkweb, Social media at Mga Forum upang mangolekta ng karaniwang nai-target na data.