MikroTik.

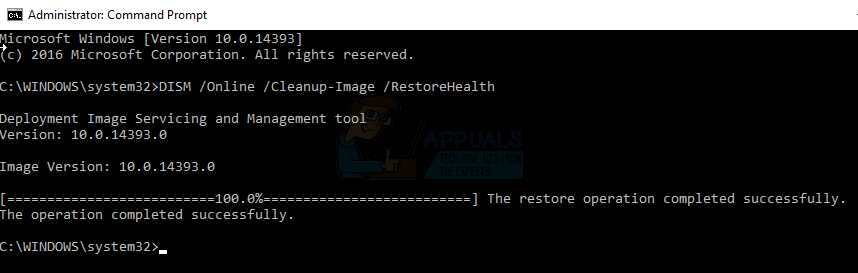

Ano ang maaaring maging isang maliit na kompromiso sa website ay natagpuan na isang napakalaking pag-atake ng cryptojack. Si Simon Kenin, isang mananaliksik sa seguridad sa Trustwave, ay nakabalik lamang mula sa paglalahad ng isang pahayag sa RSA Asia 2018 tungkol sa mga cyber criminal at ang paggamit ng mga cryptocurrency para sa mga nakakahamak na aktibidad. Tinawag itong nagkataon ngunit kaagad pagkabalik sa kanyang tanggapan, napansin niya ang isang napakalaking paggulong ng CoinHive, at sa karagdagang pagsisiyasat, natagpuan niya na ito ay partikular na naiugnay sa mga aparato ng network ng MikroTik at labis na nai-target ang Brazil. Nang mas malalim na si Kenin sa pagsasaliksik ng paglitaw na ito, nalaman niya na higit sa 70,000 mga aparato ng MikroTik ang pinagsamantalahan sa pag-atake na ito, isang bilang na tumaas hanggang sa 200,000.

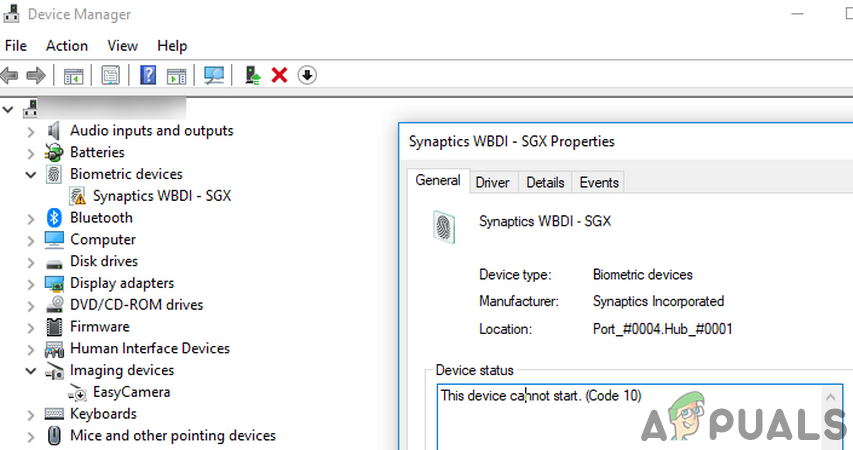

Ang paghahanap ng Shodan ng mga aparato ng MikroTik sa Brazil na may CoinHive ay nagbunga ng 70,000+ na mga resulta. Simon Kenin / Trustwave

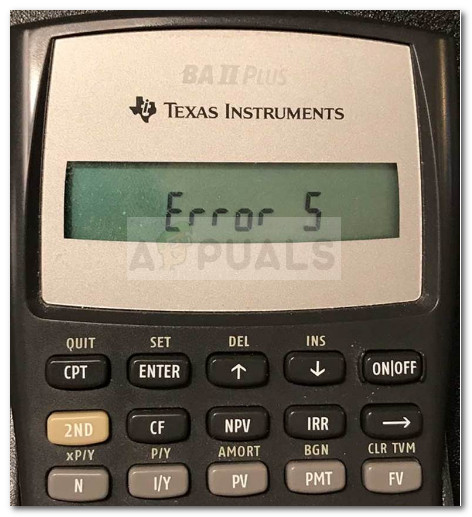

'Ito ay maaaring isang kakaibang pagkakataon, ngunit sa karagdagang pagsisiyasat nakita ko na ang lahat ng mga aparatong ito ay gumagamit ng parehong CoinHive sitekey, nangangahulugang lahat sila sa huli ay nasa kamay ng isang entity. Hinanap ko ang site ng CoinHive-key na ginamit sa mga aparatong iyon, at nakita kong ang mananalakay ay talagang nakatuon sa Brazil. '

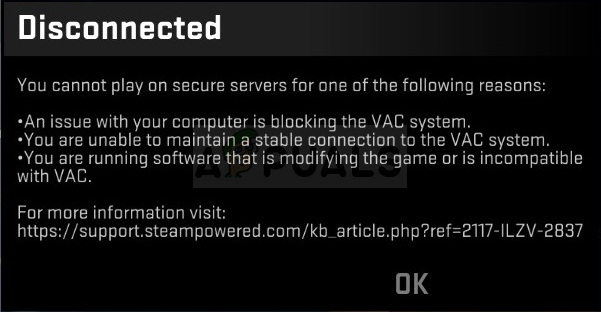

Ang paghahanap ng Shodan ng CoinHive sitekey ay nagpakita na ang lahat ng mga pagsasamantala ay nagbubunga sa parehong umaatake. Simon Kenin / Trustwave

Una na pinaghihinalaan ni Kenin na ang pag-atake ay isang zero-day na pagsasamantala laban sa MikroTik, ngunit kalaunan ay napagtanto niya na ang mga nagsasalakay ay nagsasamantala sa isang kilalang kahinaan sa mga router upang isagawa ang aktibidad na ito. Ang kahinaan na ito ay nakarehistro, at isang patch ay inilabas noong ika-23 ng Abril upang mapagaan ang mga panganib sa seguridad nito ngunit tulad ng karamihan sa mga naturang pag-update, ang pagpapalaya ay hindi pinansin at maraming mga router ang nagpapatakbo sa mahina na firmware. Natagpuan ni Kenin ang daan-daang libo ng mga hindi napapanahong mga router sa buong mundo, sampu-sampung libo na ang natuklasan niya ay nasa Brazil.

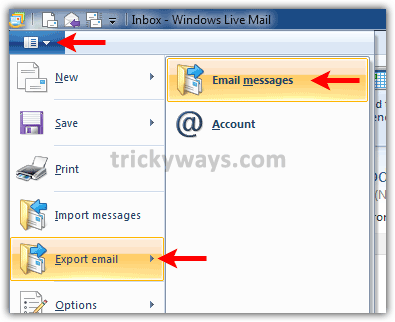

Dati, natagpuan ang kahinaan upang payagan ang remote na pagpapatupad ng nakakahamak na code sa router. Ang pinakabagong pag-atake na ito, gayunpaman, nagawa itong gumawa ng isang hakbang nang higit pa sa pamamagitan ng paggamit ng mekanismong ito upang 'ipasok ang CoinHive script sa bawat web page na binisita ng isang gumagamit.' Sinabi din ni Kenin na ang mga umaatake ay gumamit ng tatlong taktika na nagpahusay sa brutalidad ng pag-atake. Ang isang pahina ng error na nai-back up ng CoinHive script ay nilikha na nagpatakbo ng script sa bawat solong oras na ang isang gumagamit ay nakatagpo ng isang error habang nagba-browse. Bilang karagdagan dito, naapektuhan ng script ang mga bisita sa magkakaibang mga website na mayroon o wala ang mga router ng MikroTik (bagaman ang mga router ay ang paraan ng pag-injection ng script na ito sa unang lugar). Ang nag-atake ay natagpuan din upang magamit ang isang MiktoTik.php file na na-program upang ma-injection ang CoinHive sa bawat pahina ng html.

Tulad ng maraming mga Tagabigay ng Serbisyo sa Internet (ISP) na gumagamit ng mga router ng MikroTik upang magbigay ng pagkakakonekta sa web sa isang sukat ng masa para sa mga negosyo, ang pag-atake na ito ay itinuturing na isang mataas na antas na banta na hindi ginawa upang ma-target ang mga hindi nag-aalinlangan na mga gumagamit sa bahay ngunit mag-cast ng napakalaking pumutok sa malalaking kumpanya at negosyo. Ano pa ang nag-install ng magsasalakay ng isang 'u113.src' script sa mga router na pinapayagan siyang mag-download ng iba pang mga utos at code sa paglaon. Pinapayagan nito ang hacker na mapanatili ang stream ng pag-access sa pamamagitan ng mga router at magpatakbo ng mga standby na alternatibong script kung sakaling ang orihinal na susi ng site ay na-block ng CoinHive.

Pinagmulan TrustWave