Sinasabing paglalarawan ng mga hacker

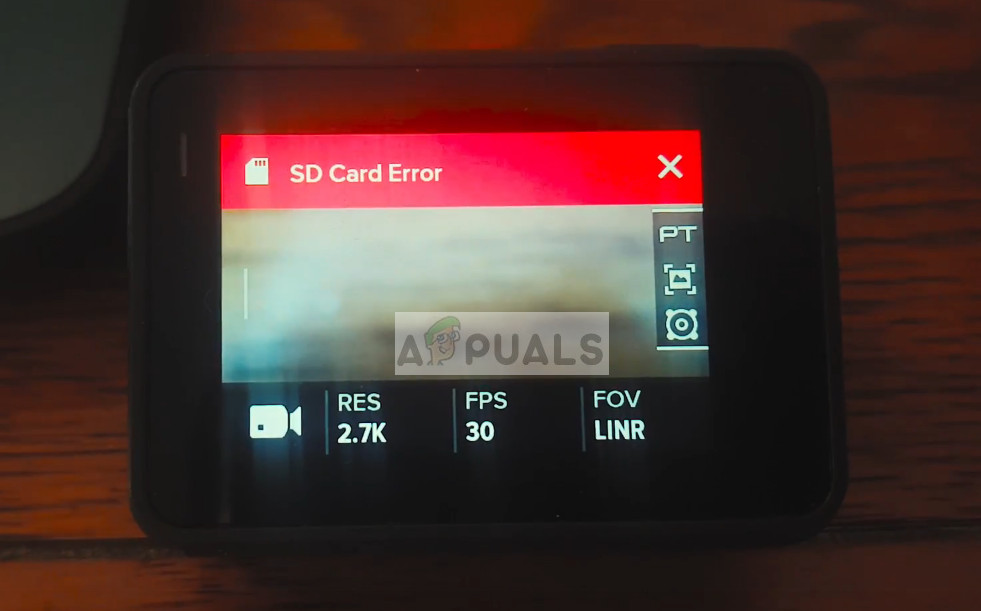

Ang Ransomware, malware at iba pang mga tagalikha ng virus, pati na rin ang mga cybercriminal na nai-sponsor ng estado, ay lalong nagpakita ng isang mataas na antas ng pagtuon sa mga malalaking kumpanya at negosyo, lalo na sa industriya ng tech. Kamakailan lamang, ang mga paulit-ulit na pangkat ng banta na ito ay nakakakuha ng lubos na pumipili tungkol sa kanilang mga target sa halip na mag-deploy ng malalaking pag-atake. Lumilitaw na ang mga developer ng software, coder, at iba pang mga empleyado na nasa antas ng senior sa industriya ng teknolohiya ang pangunahing puntirya para sa mga hacker na nagsasagawa ng cyber-atake.

Kamakailan ay naiulat namin kung paano ipinakalat ang mga pangkat ng pag-hack na na-sponsor ng estado upang magsagawa ng paniniktik sa cyber sa malalaking mga dayuhang kumpanya nagsasagawa ng cyber-atake sa industriya ng paglalaro . Ang kanilang mga taktika ay kasangkot sa pagtagos sa pag-unlad ng pagtatapos ng proseso ng paglikha ng laro at pagkatapos ay gumamit ng iligal na nakuha na mga lisensya at sertipiko upang magsagawa ng karagdagang pag-atake. Kasunod sa parehong pamamaraan, ang mga cybercriminal na ito ay lilitaw na hinahabol ang mga developer ng software at mga manunulat ng code. Sa pamamagitan ng pagkakaroon ng pag-access sa mga account, pag-log at iba pang mga kredensyal na nagbibigay sa kanila ng pribilehiyong pag-access, ang mga hacker ay maaaring magpatupad ng maraming pag-atake at magsagawa rin ng cyber spionage.

Ang Glasswall 'August 2019 Threat Intelligence Bulletin' ay Nagpapakita ng Mga Developer ng Software na Patuloy na Sinusundan:

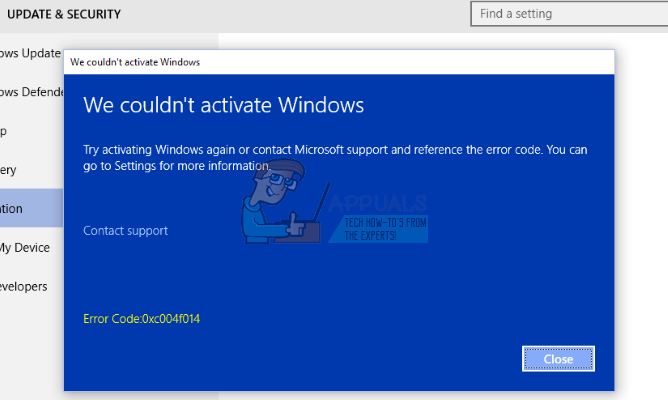

Ang pinakawalan lang August 2019 Threat Intelligence Bulletin sa pamamagitan ng kumpanya ng cybersecurity na Glasswall ay isiniwalat ang mga industriya na nananatili sa mga crosshair ng cybercriminals. Pangunahin na nakatuon ang ulat sa mga pag-atake ng phishing at ipinahiwatig na ang industriya ng teknolohiya ay patuloy na mananatiling pinaka-atake ng segment. Ayon sa ulat, halos kalahati ng lahat ng nakakahamak na mga kampanya sa phishing ay naka-target sa industriya ng tech.

Sa karamihan ng mga kaso, cybercriminals na nagta-target sa industriya ng tech na nais ang intelektuwal na pag-aari at iba pang data na sensitibo sa negosyo. Plano ng mga kriminal na ibigay ang data sa kanilang mga handler o ibenta ito para kumita sa Dark Web. Nagkaroon ng mga pagkakataon ng malalaking mga stack ng gantimpala na nagbibigay ng gantimpala sa pananalapi na inilagay para sa iligal na mga auction . Ang mga paulit-ulit na pangkat ng banta na na-sponsor ng estado ay nagtatangka na magnakaw ng data na makakatulong sa kanilang mga bansa na makabuo ng mga mas murang o knock-off na mga bersyon ng mga produkto na mahirap na binuo ng mga dayuhang kumpanya sa pamamagitan ng maraming pagsasaliksik at pag-unlad.

Ito ay tungkol sa tandaan na ang mga developer ng software at iba pang mga pangunahing miyembro ng koponan ng pag-unlad ay lilitaw na nasa listahan ng mga pangunahing hacker ang pinakamahalagang prayoridad. Ang maramihang mga pag-atake sa phishing na umaasa sa panlipunang engineering ay na-deploy upang maakit ang mga developer. Kapag ang kanilang pagkakakilanlan at kredensyal ay iligal na nakuha, ang mga cybercriminal pagkatapos ay susubukan na tumagos sa network at makakuha ng access sa sensitibong impormasyon.

Paano Inaatake ang Mga Developers ng Software At Coder Sa Tech World?

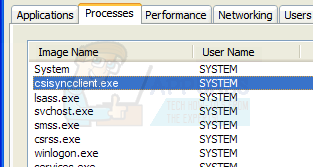

Ang mga tagabuo ng software sa industriya ng tech ay ilan sa pinakamahalagang mga assets. Mas mahalaga, madalas silang may access sa mga pribilehiyo ng administrator sa iba't ibang mga system. Bukod dito, habang kasangkot sila sa pangunahing pagpapaunlad ng produkto ng software, kailangang lumipat ang mga developer ng software sa panloob na cyberspace ng tech na kumpanya nang hindi pinaghihigpitan. Hindi na kailangang idagdag, ang mga umaatake na namamahala upang makakuha ng pag-access sa mga kredensyal ng pag-login ng mga developer na ito ay maaari ding ilipat sa ibang pagkakataon sa paligid ng mga network at makakuha ng access sa kanilang pangwakas na layunin, sinabi ni Lewis Henderson, VP sa Glasswall,

' Bilang isang umaatake, kung makakarating ka sa isang administrator machine, mayroon silang pribilehiyong pag-access at iyon ang hinahabol ng mga umaatake. Ang mga developer ng software ay mayroong pribelehiyong pag-access sa IP at na ginagawang kawili-wili sa kanila. '

Maaaring tila kakaiba na ang mga inhinyero ng software ay maaaring mabiktima ng mga pag-atake ng phishing dahil sila ay nasa gitna ng tech na mundo at maaaring ipalagay na pamilyar sa mga naturang pagtatangka. Gayunpaman, doon nagkakaroon ng pagiging malikhain at tukoy ang mga cybercriminal. Sa halip na pag-deploy ng isang malakihang atake na maaaring tumigil sa pamamagitan ng antivirus software , ang mga kriminal na ito ay nagpapadala ng maingat na paggawa ng mga email at nagpapakalat ng iba pang mga pamamaraan na napakahirap na nilikha upang maiwasan ang hinala. ' Ang mga masasamang tao ay hindi gumagawa ng malalaking kampanya sa buong mundo; gumagawa sila ng maraming pagsasaliksik. At kapag tiningnan namin ang isang pag-aaral ng pag-atake sa proseso, maraming mga panimulang punto ang pagtitipon ng intelihensiya , ”Obserbasyon ni Henderson.

Ang mga Cybercriminal na nagta-target ng mga developer ng software ay lalong dumadalaw sa mga profile na nilikha ng mga indibidwal na ito sa mga propesyonal na mga site ng social networking tulad ng LinkedIn. Pagkatapos noon, ang mga hacker na ito ay nagpapanggap na mga recruiter at nagpapadala ng mga espesyal na gawa ng mensahe upang ma-target ang isang indibidwal sa samahang nais nilang makakuha ng access. Ang mga umaatake ay nagsasagawa ng mga pagsusuri sa background upang matukoy ang skillet ng kanilang mga target. Sa madaling salita, regular na pinagsasamantalahan ng mga umaatake ang impormasyon tungkol sa mga partikular na kasanayan at interes ng kanilang magiging biktima at lumikha ng isang napasadyang email sa phishing at iba pang komunikasyon, sinabi ni Henderson,

' Maaari itong isang alok sa trabaho sa PDF, sinasabing alam nila na nasa industriya ka at ito ang iyong mga kasanayan dahil tiningnan ka nila sa LinkedIn. Sinusubukan nilang akitin ang mga tao sa pamamagitan ng social engineering at phishing sa isang nakamamatay na kombinasyon. '

Kailangan lang buksan ng naka-target na biktima ang maruming file ng PDF na puno ng nakakahamak na code. Mayroong maraming mga tulad matagumpay paglusot sanhi ng pagbubukas ng mga naturang email at file. Patuloy na sinusubukan ng mga tagapangasiwa na turuan ang mga empleyado tungkol sa mga protokol ng kaligtasan ng pagbubukas ng nasabing kahina-hinalang mga file at pagsumite ng pareho para sa pagtatasa.

Mga tag Seguridad