Cisco Vulnerability CVE-2018-0375. Mga Kasosyo sa ZLAN

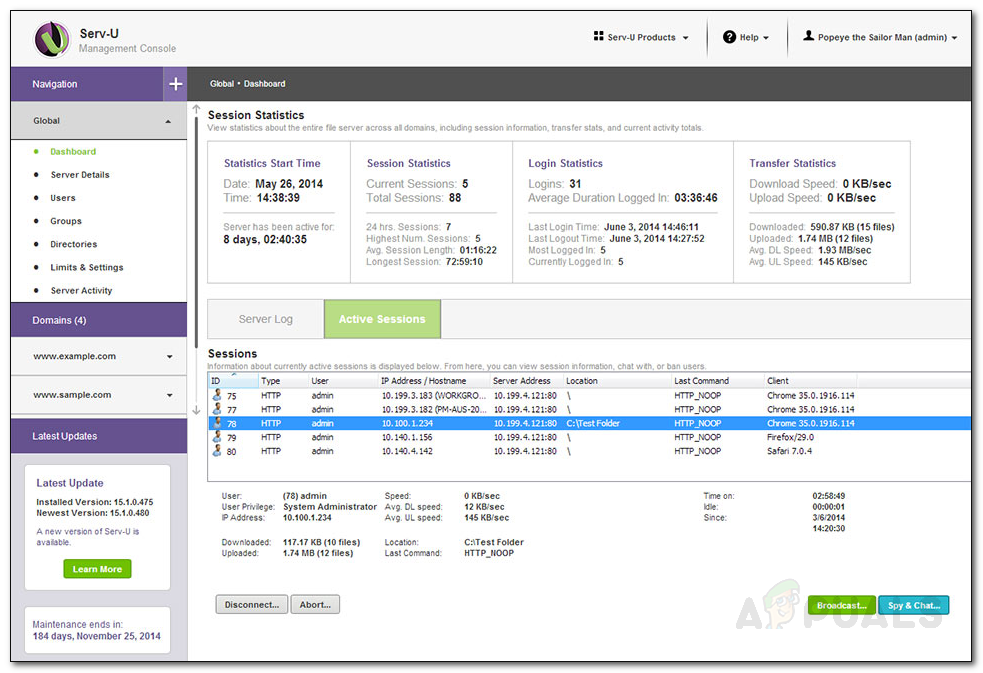

Ang tagagawa ng hardware at security ng hardware, Ang Cisco , na-hit sa kanyang pang-limang pangunahing kahinaan sa likod ng bahay para sa kanyang Cisco Policy Suite sa huling limang buwan. Ang Cisco ay isang kumpanya na dalubhasa sa paglikha ng mga solusyon sa networking para sa mga service provider at negosyo. Pinapayagan nito ang mga kumpanya na pamahalaan, paghigpitan, at subaybayan kung paano ginagamit ng mga customer at empleyado ang mga serbisyo sa network ng kumpanya sa pamamagitan ng mga intrusive na network na nag-access, nagmamasid, at nagkokolekta ng data ng online na aktibidad ng mga gumagamit. Ma-access ang impormasyong ito sa pamamagitan ng isang gitnang tagapangasiwa na kinokontrol ng nagbibigay ng kumpanya at mga patakaran ng kumpanya tungkol sa paggamit sa internet, tulad ng pagharang sa ilang mga website, ay ipinatupad sa pamamagitan ng sistemang ito. Ang software na nilalabas ng kusa ng Cisco na tulad ng mga tampok na hindi mapanghimasok sa network upang payagan ang kumpleto at mahusay na pagsubaybay ng system ng mga korporasyon. Gayunpaman, kung ang mga kredensyal ng administrator ay nakompromiso o ang isang nakakahamak na tagalabas ay nakakuha ng access sa command center, maaari siyang makapinsala sa buong network, pagkakaroon ng kumpletong pag-access sa aktibidad ng mga gumagamit at makontrol ang kanilang mga domain subalit s / siya ang pipili. Ito ang kung anong panganib lamang sa Cisco dito CVE-2018-0375 (bug ID: CSCvh02680 ) na tumanggap ng walang uliran CVSS kabigatan ng ranggo ng 9.8 sa isang posibleng 10. Ang kahinaan ay natuklasan sa pamamagitan ng isang panloob na pagsubok sa seguridad na isinagawa ng Cisco.

Ang ulat ng Cisco tungkol sa bagay na ito ay nai-publish noong ika-18 ng Hulyo, 2018, sa 1600 oras GMT at ang payo ay inilagay sa ilalim ng label na pagkakakilanlan na 'cisco-sa-20180718-patakaran-cm-default-psswrd.' Ipinaliwanag ng buod ng ulat na ang kahinaan ay mayroon sa Cluster Manager ng Cisco Policy Suite (bago ilabas ang 18.2.0) at may potensyal itong payagan ang isang hindi pinahintulutang remote hacker na i-access ang root account na naka-embed sa software. Ang root account ay may mga default na kredensyal, inilalagay ito sa peligro ng pagmamanipula, na maaaring magamit ng isang hacker upang makakuha ng access sa network at makontrol ito ng buong mga karapatan ng administrator.

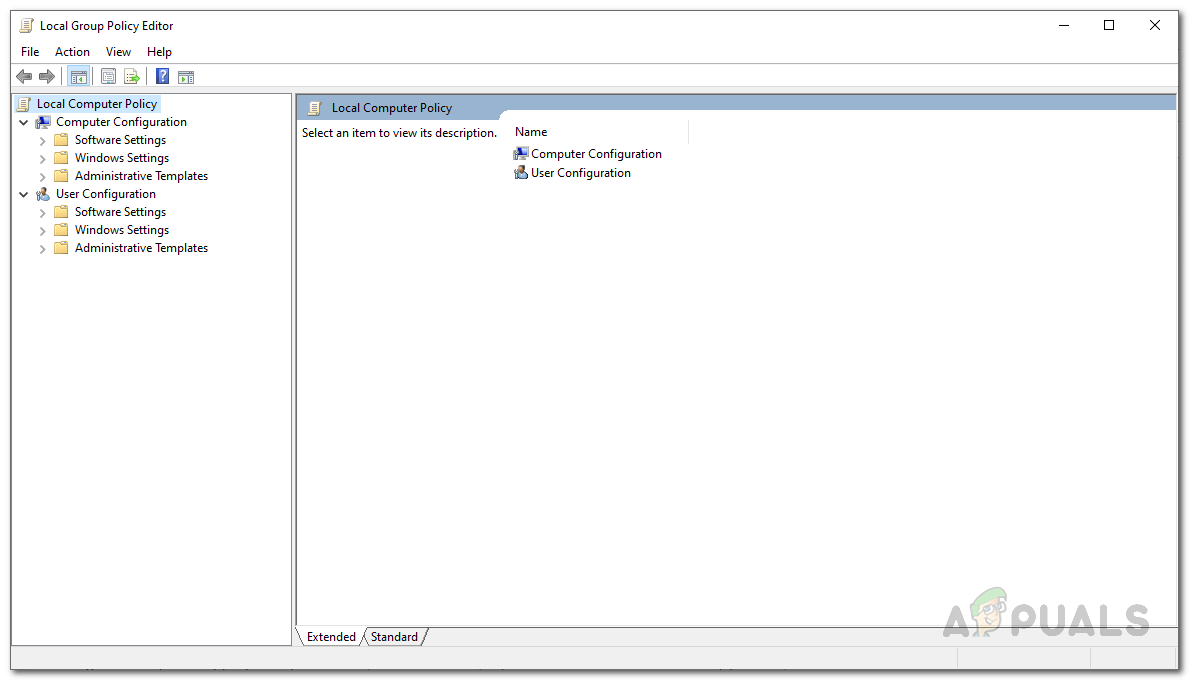

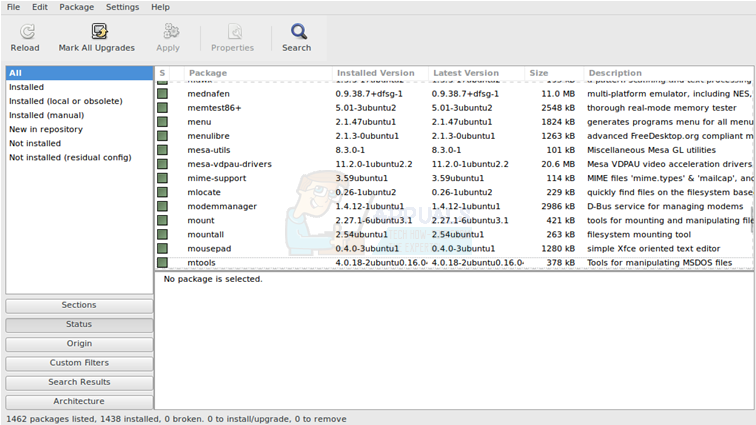

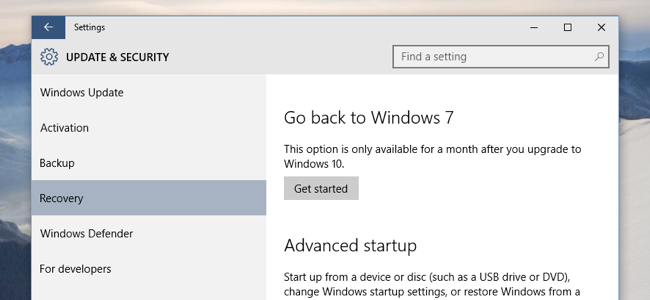

Itinatag ng Cisco na ito ay isang pangunahing kahinaan at na walang solusyon para sa isyung ito. Samakatuwid, inilabas ng kumpanya ang libreng patch sa bersyon 18.2.0 at lahat ng mga gumagamit ng kanilang produkto ay hinihikayat na matiyak na na-update ang kanilang mga system ng network sa na-patch na bersyon. Bilang karagdagan sa pangunahing kahinaan na ito, 24 iba pang mga kahinaan at bug naayos din sa bagong pag-update na kasama ang Cisco Webex Network Pagre-record ng Mga Manlalaro ng Mga Remote Code na Pagpapatupad ng Kahinaan at ang Cisco SD-WAN Solution Arbitrary File Overwrite Vulnerability.

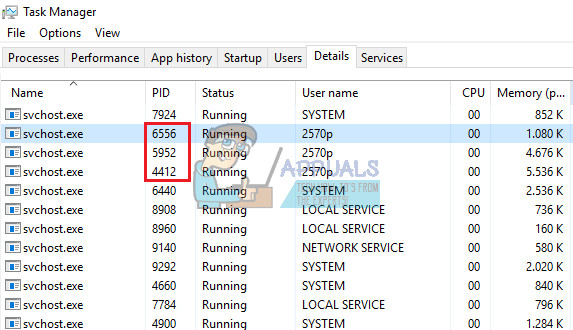

Upang matiyak na napapanahon ang system, hiniling ang mga administrator na suriin ang kanilang mga aparato sa aparato CLI sa pamamagitan ng pagpasok ng about.sh utos. Maghahatid ito ng isang output sa administrator tungkol sa bersyon na ginagamit at kung may anumang mga patch na inilapat dito. Ang anumang aparato na gumagamit ng isang bersyon sa ibaba 18.2.0 ay tinukoy na mahina. Kasama rito ang mga mobile phone, tablet, laptop, at anumang iba pang mga aparato na sinusubaybayan ng isang negosyo gamit ang Cisco.

24 Mga Kahinaan at Mga Bug Na Kasamang Sa Pag-update ng Bersyon 18.2.0. Cisco / Mga Appual