Gumagana ang Chrome OS sa mga Android Phones tulad ng MacOS na gumagana sa mga iPhone

Nag-isyu ang mga developer ng web browser ng Google Chrome ng isang emergency update sa Halloween. Ang pag-update ay inilaan para sa lahat ng matatag na mga bersyon ng sikat na web browser sa lahat ng mga platform, na isang malinaw na tagapagpahiwatig ng kalubhaan ng pag-update. Tila, ang pag-update sa seguridad ay sinadya upang kontrahin ang hindi isa ngunit dalawang mga kahinaan sa seguridad. Ano ang higit na patungkol ay ang isa sa mga depekto sa seguridad na may a zero-day na pagsasamantala sa ligaw na .

Ang Kaspersky Exploit Prevention, isang aktibong sangkap ng pagtuklas ng banta ng mga produktong Kaspersky ay nakakuha ng bagong hindi kilalang pagsasamantala para sa Chrome browser ng Google. Iniulat ng koponan ang kanilang mga natuklasan sa pangkat ng seguridad ng Google Chrome at nagsama rin ng isang Bukas ng Konsepto (PoC). Matapos ang isang mabilis na pagsusuri, malinaw na kumbinsido ang Google na talagang mayroong isang aktibong 0-Araw na kahinaan na umiiral sa web browser ng Google Chrome. Matapos mabilis na mapalaki ang isyu sa pinakamataas na priyoridad, naglabas ang Google ng isang pag-update na pang-emergency sa web browser. Ang kahinaan sa seguridad ay na-tag bilang 'High Severity 0-Day Exploit' at nakakaapekto sa lahat ng iba't ibang mga variant ng browser ng Chrome sa lahat ng magkakaibang mga operating system.

Nakita ng Kaspersky ang 'Exploit.Win32.Generic' 0-Day Vulnerability Na Nakakaapekto sa Lahat ng Mga Bersyon ng Browser ng Google Chrome:

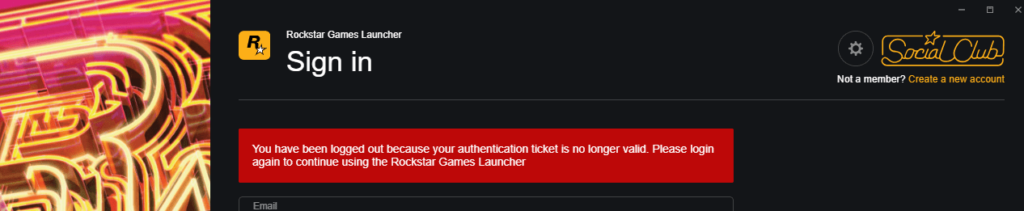

Kinumpirma ng Google sa Halloween na ang 'matatag na channel' desktop Chrome browser ay ina-update sa bersyon 78.0.3904.87 sa buong Windows, Mac, at Linux platform. Hindi tulad ng mga pag-update na nagsisimulang ilunsad nang paunti-unti, ang pinakabagong pag-update ay dapat magkaroon ng isang pinabilis na paglalagay. Samakatuwid kritikal na tinitiyak ng mga gumagamit ng browser ng Chrome na mai-install nila ang pinakabagong pag-update nang walang pagkaantala. Sa isang hindi kasiya-siyang mensahe, naglabas ang Google ng isang payo na nagsabing,

'Ang pag-access sa mga detalye ng bug at mga link ay maaaring mapanatili hanggang sa limitado hanggang sa ang karamihan sa mga gumagamit ay ma-update na may pag-aayos. Panatilihin din namin ang mga paghihigpit kung mayroon ang bug sa isang third-party na library na ang iba pang mga proyekto ay katulad na nakasalalay ngunit hindi pa naayos. '

0-Day Alert! #Google nagbabala sa Windows, Mac, #Linux mga gumagamit upang i-update ang kanilang #Chrome browser (sa 78.0.3904.87) kaagad dahil sa isang kahinaan sa seguridad (CVE-2019-13720) na aktibong pinagsamantalahan ng mga umaatake sa ligaw upang mag-hijack ng mga computer. https://t.co/tw7Msba4kb #infosec pic.twitter.com/QJj7ojqEDU

- The Hacker News (@TheHackersNews) Nobyembre 1, 2019

Habang ang Google ay hindi masyadong nakakaalam tungkol sa mga kahinaan sa seguridad sa loob ng Chrome, hindi opisyal na pinangalanan ni Kaspersky ang pag-atake na 'Operation WizardOpium'. Teknikal, ang pag-atake ay isang Exploit.Win32.Generic. Ang gumagawa ng antivirus, firewall, at iba pang mga produkto ng seguridad sa network ay tuklasin pa rin ang potensyal ng pag-atake at mga pagkakakilanlan ng mga cybercriminal na maaaring naglunsad ng pag-atake. Inaangkin ng koponan ang ilan sa mga code bear ilang pagkakahawig ng pag-atake ni Lazarus , ngunit walang natitiyak.

Ayon kay Kaspersky, ang pag-atake ay lilitaw na nagmina ng mas maraming data hangga't maaari sa pamamagitan ng paglo-load ng isang nakakahamak na profiling script. Tila, ang kahinaan sa 0-Araw ay ginamit upang mag-iniksyon ng nakakahamak na JavaScript code. Ang pag-atake ay mas sopistikado tulad nito gumaganap ng isang bilang ng mga tseke upang matiyak na ang sistema ay maaaring mahawahan o na ito ay mahina . Pagkatapos lamang ng mga tseke sa kwalipikasyon, nagpapatuloy ang pag-atake upang makuha ang totoong kargamento at i-deploy ang pareho.

Kinikilala ng Google ang Paggamit ng Zero-Day na Paggamit ng Chrome At Isyu ng Update sa Emerhensiya Upang Makontra ang Banta:

Sinabi ng Google na ang pananamantala kasalukuyang umiiral sa ligaw . Idinagdag ng kumpanya na ang pagsasamantala ay para sa kahinaan sa CVE-2019-13720. Hindi sinasadya, may isa pang kahinaan sa seguridad, na opisyal na na-tag bilang CVE-2019-13721. Parehong mga kapintasan sa seguridad ay mga kahinaan na 'use-after-free', na nagsasamantala sa katiwalian sa memorya upang mapalaki ang mga pribilehiyo sa atake ng system. Maliwanag, ang CVE-2019-13720 ang kahinaan sa seguridad ay sinasamantala sa ligaw . Naaapektuhan nito ang bahagi ng audio ng Chrome web browser.

Si Erik @DonutsInc ay itinuro ang isang kahinaan sa Chrome. Ang simpleng pagsasara at muling pagbubukas ng iyong browser ay awtomatikong suriin para sa kinakailangang mga pag-update at mai-install ang mga ito. https://t.co/4NKJXfdGxw

- name.com (@namedotcom) Nobyembre 1, 2019

Kinikilala ang parehong mga banta sa seguridad, naglabas ang Google ng isang pag-update na pang-emergency para sa browser ng Chrome, ngunit ang pag-update ay tila limitado sa matatag na channel sa kasalukuyan. Ang pag-update ay iniulat na naglalaman lamang ng patch para sa mga bug. Si Kaspersky ay aktibong nakikibahagi sa pagsisiyasat sa panganib ng banta, ngunit hindi kaagad malinaw kung sino ang maaaring nagsamantala sa 0-araw na kahinaan.

Mga tag Chrome google